Dell werkt aan oplossing voor ernstige kwetsbaarheid in laptops

Dell brengt dinsdag een update uit voor computers die zijn voorzien van het ‘eDellRoot-certificaat’. Dit certificaat is door Dell standaard op machines geïnstalleerd, maar verkeerd geconfigureerd. Hierdoor kunnen cybercriminelen het certificaat misbruiken om versleutelde verbindingen af te luisteren.

Maandag verscheen op het forum Reddit een post waarin op gedetailleerde wijze wordt omschreven hoe het root-certificaat misbruikt kan worden. Het certificaat is oorspronkelijk bedoeld is om Dell medewerkers de mogelijkheid te geven machines te identificeren indien klanten om ondersteuning vragen. Dell heeft hiervoor een certificate authority (CA) geïnstalleerd om de identiteit van de machine te kunnen controleren. Deze CA kan echter door aanvallers worden misbruikt om een nieuw certificaat te creëren waarmee zij onveilige websites als veilig kunnen worden bestempeld. Gebruikers denken hierdoor gevoelige data via een versleutelde verbinding te versturen, terwijl aanvallers in werkelijkheid kunnen meekijken.

Superfish

Het probleem lijkt veel op het Superfish programma dat in 2014 op machines van Lenovo bleek te zijn geïnstalleerd. Deze software was bedoeld om advertenties te kunnen injecteren in webpagina’s, maar bleek ook SSL-certificaten te vervalsen om gebruikers op versleutelde websites te kunnen volgen. Gebruikers konden hierdoor niet langer controleren of websites die zij bezochten met SSL waren beveiligd. Tegenover de Wall Street Journal legt Kenneth White, een beveiligingsonderzoekers van het Open Crypto Audit Project, uit dat het kwetsbare certificaat kan worden misbruikt om software te installeren die data van de PC doorstuurt.

Tegenover de Wall Street Journal meldt een woordvoerder van Dell dat de fabrikant werkt aan een beveiligingsupdates voor getroffen PC’s. Deze wordt naar verwachting dinsdag 24 november nog gepubliceerd. Daarnaast heeft het bedrijf een handleiding vrijgegeven om het certificaat handmatig te verwijderen.

Lees ook

Zwakke beveiliging Ashley Madison maakte grootschalige datadiefstal mogelijk

Ashley Madison, de website die vreemdgangers met elkaar in contact bracht en in juli gehackt werd, is zeer slordig omgesprongen met beveiliging. De website blijkt inloggegevens, tokens en andere inloggegevens hardcoded in zijn broncode te hebben verwerkt. Eenmaal binnen was het voor de aanvallers dan ook een koud kunstje om toegang te krijgen tot1

OpenSSL bevat opnieuw beveiligingsgat

Opnieuw is een kwetsbaarheid aangetroffen in OpenSSL. Aanvallers kunnen met behulp van het lek kwetsbare applicaties dwingen een ongeldig certificaat als een legitiem transport layer security (TLS) of secure sockets layer (SSL) certificaat te behandelen. Het lek is aangetroffen door Adam Langley, cryptografisch engineer bij Google, en David Benjam1

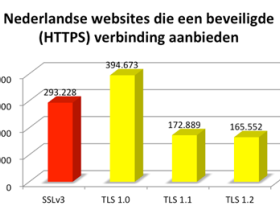

’87% van de Nederlandse websites met HTTPS is onveilig’

Beveiligde HTTPS-verbindingen worden steeds vaker gebruikt op Nederlandse websites. Dit betekent echter niet dat deze sites per definitie veilig zijn. 87% van de Nederlandse websites die HTTPS gebruikt blijkt in de praktijk onveilig te zijn. Dit blijkt uit onderzoek van LBVD in het kader van April Awareness 2015. Onderzoekers van LBVD troffen veel1