Wat is Zero Trust en waarom is het cruciaal voor videoconferencing?

Hoewel het concept van Zero Trust (ZT) al meer dan tien jaar bestaat, blijft de toepassing ervan achter bij de belofte. Een van de belangrijkste redenen hiervoor is dat organisaties Zero Trust niet kunnen implementeren door een bepaald product of ecosysteem in te zetten. Een Zero Trust-architectuur bestaat uit een combinatie van beleidsregels en praktijken die gezamenlijk een nieuwe manier van denken over cyberbeveiliging definiëren. Daarom kan Zero Trust snel overkomen als te complex. In dit artikel legt Pexip in begrijpelijke taal uit waarom die aanname onjuist is en waarom Zero Trust veel breder kan en zou moeten worden toegepast. Vertrouwelijkheid van gegevens

Pexip

Pexip is opgericht in 2011 en ontwikkelt de meest geavanceerde, veilige en aanpasbare videotechnologie. Het loopt voor op het gebied van compliance en cyberveiligheid. Met de toename van hybride werken is videosamenwerking niet alleen een essentieel onderdeel geworden van elke vorm van bedrijfscommunicatie. Er zijn tal van use cases in de publieke sector, waar een hoog niveau van gegevensbeveiliging en privacy bescherming is vereist. Denk hierbij aan gezondheidszorg en de financiële sector. Deze organisaties maken ook gebruik van videosamenwerking, maar dan wel met additionele eisen voor de netwerkbeveiliging.

Netwerkbeveiliging

De traditionele benadering van netwerkbeveiliging richt zich op het definiëren en verdedigen van de netwerk-perimeter, of grens, en het beveiligen van de apparaten en systemen daarbinnen. Perimeter-gebaseerde beveiliging zet gegevens en netwerkcomponenten in om externe bedreigingen te identificeren, te voorkomen en om de interne gegevens te beschermen. Een netwerk wordt beschermd met firewalls, controleapparaten en andere infrastructuur om indringers af te weren en op te sporen. Kern van traditionele beveiliging is de aanname dat interne systemen minder risicovol zijn dan externe. Helaas is er voldoende bewijs dat deze aanpak niet werkt. Zero Trust daagt organisaties uit om anders na te denken over hoe ze hun gegevens en bedrijf het beste kunnen beschermen.

Zero Trust

De Zero Trust-methodologie schuift de traditionele beveiligingsarchitectuur terzijde met de volgende uitgangspunten:

- Het primaire doel van beveiliging is het beschermen van gegevens, niet van apparaten;

- Acceptatie dat er al threads actief zijn op het netwerk.

Als kwaadwillenden al het netwerk zijn binnengedrongen en het primaire doel de gegevens in het netwerk zijn, dan moet het primaire doel van de beveiligingsmethodologie anders zijn. De focus moet niet langer uitsluitend het beschermen van de perimeter zijn, maar juist op het voorkomen van toegang, verwerking of transport van gegevens. Zero Trust gaat letterlijk uit van wat het zegt. Geen enkele gebruiker, apparaat of systeem impliciet mag vertrouwd worden. In plaats daarvan worden specifieke gegevensstromen en processen expliciet geautoriseerd en mogen er geen andere acties worden ondernomen. Elke organisatie zal unieke beleidsregels definiëren voor die gegevensstromen die hun bedrijfslogica bepalen. Belangrijk is dat organisaties, door zich te richten op data in plaats van op hardware, een beveiligingsbeleid opstellen dat afhankelijk is van waar en wanneer data en door wie mag worden benaderd. Dat beleid is dynamisch, het kan in de loop van een dag meerdere keren veranderen. Dit kan worden bereikt met een techniek die bekend staat als microsegmentatie. In dit proces worden alle gebruikers- en machine-identiteiten voor elke aangevraagde gegevensactie bijgehouden in elk microsegment. Van elk segment worden de rechten beperkt tot die die expliciet zijn toegestaan door het beleid. Het resultaat is een dynamisch en rigoureus authenticatiemechanisme dat vergezeld gaat van gedragsgericht machine learning.

Wat betekent Zero Trust voor videoconferenties?

Als mensen rolluiken neerlaten, deuren op slot doen, kluizen sluiten, zetten ze fysieke beveiligingen in om zichzelf te beschermen. Pexip vertaalt deze fysieke beveiligingen naar de virtuele vergaderruimte. Het biedt daarmee gebruikers de mogelijkheid online zaken te doen met dezelfde veiligheid en hetzelfde vertrouwen als in fysieke omgevingen.

Organisaties kunnen de Zero Trust principes gebruiken om deelnemers aan videovergaderingen te identificeren en autoriseren. Dat gebeurt door het inzetten van software defined vergaderbeveiliging. Hierbij reageren rulebased workflows op elke combinatie van externe triggers en rapportagemechanismen, zelfs tijdens de vergadering. Alle organisaties hechten waarde aan hun gegevens. Zero Trust is in de kern een schema voor gegevensbescherming. Het voegt niet alleen waarde toe voor kritieke industrie- of overheidsorganisaties, maar ook voor elk bedrijf dat klantgegevens wil beveiligen.

In deze whitepaper licht Pexip de technische achtergrond van Zero Trust verder toe aan de hand van concrete voorbeelden.

Meer over

Lees ook

Cloudflare breidt beschermingsmogelijkheden uit met defensieve AI

Cloudflare heeft Defensive AI aangekondigd, een gepersonaliseerde aanpak om organisaties beter te beveiligen tegen de nieuwe risico's die opkomende technologie met zich meebrengt. Cybercriminelen zijn al bezig met het succesvol testen van AI-aanvallen, waarbij ze de kracht van AI benutten om geraffineerde phishingpogingen te lanceren, kwaadaardige1

Patroonherkenning op basis van AI ontdekt aanvallers die misbruik willen maken van accounts

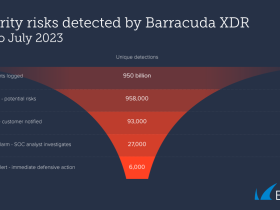

AI kan op basis van patroonherkenning aanvalspogingen detecteren waarbij wordt gemaakt van gestolen accountgegevens of van andere methoden. De drie meest waargenomen dreigingen met een hoog risico in de eerste helft van 2023 waren: verdachte inlogpogingen (binnen zeer korte tijd inloggen vanuit verschillende regio’s), verdacht gebruikersgedrag en1

Infinigate en TXOne Networks Europa breiden Europese samenwerking nog verder uit

TXOne Networks verkoopt zijn uitgebreide portfolio voor het beveiligen van kritieke OT-systemen via Infinigate, de go to voor cyber security distributie in de Nederlandse markt. Samen wil Infinigate Nederland en haar partners het kanaal in de DACH-regio uitbreiden, lokaal hoogwaardige diensten leveren aan resellers en eindgebruikers. Het doel is o1