Nieuwe ransomware versleutelt volledige harde schijf

De meeste ransomware versleutelt bepaalde bestanden op de harde schijf van een getroffen machine. De Petya ransomware gaat echter een stuk aggressiever te werk. Indien een machine met Petya geïnfecteerd wordt versleutelt de malware direct de volledige harde schijf.

De nieuwe malware is ontdekt door het Duitse beveiligingsbedrijf G DATA. De cybercriminelen achter Petya zouden hun pijlen vooral richten op bedrijven. Zij nemen via e-mail contact op met de HR-afdeling van een bedrijf en stuurt de afdeling een link naar Dropbox toe. Deze link verwijst volgens de e-mail naar een c.v., maar leidt in werkelijkheid naar een uitvoerbaar bestand.

Harde schijf versleutelen

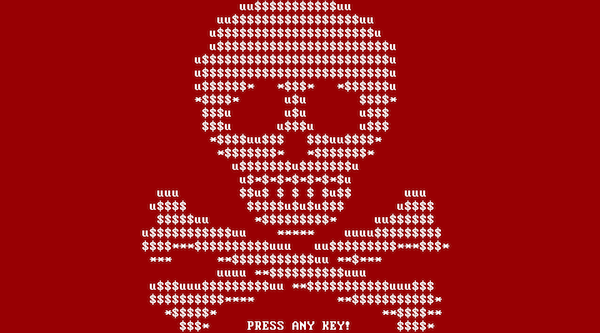

Indien dit bestand wordt geopend crasht de machine van het slachtoffer. Zodra het systeem weer is opgestart lijkt de harde schijf van het slachtoffer gerepareerd te worden te worden uitgevoerd. In werkelijkheid wordt op dit moment de harde schijf versleuteld. Zodra dit proces is afgerond krijgt het slachtoffer een rood scherm te zien met een doodshoofd en de melding dat zijn harde schijf is versleuteld.

De cybercriminelen eisen losgeld van getroffen slachtoffers. Om gebruikers te stimuleren snel te betalen dreigen de aanvallers het geëiste losgeld na een week te verdubbelen. G DATA onderzoekt op dit moment de werkwijze van Petya. Het beveiligingsbedrijf zegt te vermoeden dat de toegang tot data wordt geblokkeerd, maar data zelf niet wordt versleuteld.

Meer over

Lees ook

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.