Nieuwe kwetsbaarheid in DevOps ontdekt: CyberArk Labs vindt container escape-route via kernel

CyberArk Labs heeft ontdekt hoe aanvallers zogeheten defense-in-depth strategieën voor containers kunnen manipuleren om zo bij gevoelige informatie te komen. Het gepubliceerde rapport is de meeste recente vondst in een langer lopend onderzoek door CyberArk Labs naar hoe aanvallers bestaande kwetsbaarheden kunnen inzetten om container-beveiliging te omzeilen in DevOps-omgevingen. Het bedrijf presenteert de voorlopige bevindingen van dit onderzoek tijdens de RSA conferentie die deze week plaatsvindt.

In een blog getiteld ‘The Route to Root: Container Escape Using Kernel Exploitation’ beschrijven de onderzoekers hoe bekende kernel-kwetsbaarheden ingezet kunnen worden in container-omgevingen waardoor een aanvaller kan ontsnappen naar de host. Over het algemeen bieden Linux beveiligingstools als seccomp en namespaces goede bescherming, zodat de aanvaller deze stappen niet kan zetten, maar in gevallen waarbij de host kernel kwetsbaar is, zijn deze tools te manipuleren door bestaande lekken te gebruiken en uiteindelijk te gebruiken als escape-route naar de host.

In een blog getiteld ‘The Route to Root: Container Escape Using Kernel Exploitation’ beschrijven de onderzoekers hoe bekende kernel-kwetsbaarheden ingezet kunnen worden in container-omgevingen waardoor een aanvaller kan ontsnappen naar de host. Over het algemeen bieden Linux beveiligingstools als seccomp en namespaces goede bescherming, zodat de aanvaller deze stappen niet kan zetten, maar in gevallen waarbij de host kernel kwetsbaar is, zijn deze tools te manipuleren door bestaande lekken te gebruiken en uiteindelijk te gebruiken als escape-route naar de host.

“Containers bieden veel operationele voordelen, en hun standaard security-instellingen vormen een heuse uitdaging voor aanvallers”, aldus Lavi Lazarovitz, hoofd van het security research team bij CyberArk Labs. “Het doel van dit onderzoek is begrijpen hoe aanvallers bestaande kwetsbaarheden in de host kunnen manipuleren vanuit de container om privileges uit te buiten en uiteindelijk een escape-route te maken uit de container. Begrijpen hoe aanvallers werken is belangrijk om te leren hoe bedrijven betere investeringen kunnen doen in DevOps-beveiliging en zo gevoelige data kunnen beschermen.”

CyberArk Labs steekt veel tijd in het onderzoeken van post-exploit omgevingen, waarbij aanvallers al binnen zijn geraakt, om te leren van de aanvalsmethoden en tactieken. In dit geval gebruikte het team een publiek beschikbare Linux kernel exploit code om uit de gecontaineriseerde omgevingen te raken. In het rapport worden ook handreikingen gedaan om de schade zo klein mogelijk te houden.

Meer over

Lees ook

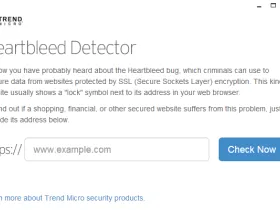

Trend Micro schiet gebruikers te hulp met Heartbleed Detector

De Heartbleed-bug heeft voor veel onrust veroorzaakt. Een enorme hoeveelheid internetwebsites is door de OpenSSL-kwetsbaarheid getroffen, waaronder ook allerlei bekende en populaire clouddiensten. Gebruikers moeten hierdoor bij allerlei websites hun wachtwoord wijzigen. Maar welke websites zijn nou precies kwetsbaar voor de Heartbleed-bug? Trend M1

Synology beveiligt DSM 5.0 tegen OpenSSL Heartbleed-kwetsbaarheid

Synology lanceert DSM 5.0-4458 Update 2. De beruchte kwetsbaarheid in OpenSSL-software die bekend staat als de 'Heartbleed bug' (CVE-2014-0160) is in deze update gedicht. OpenSSL is één van de meeste gebruikte encryptiemethoden op het internet en wordt door veel websites gebruikt. Synology stelt daarom direct actie te hebben ondernemen om deze ern1

Kick-off van platform Industrial Cybersecurity

Industriële systemen worden steeds vaker geïntegreerd in communicatienetwerken. Hierdoor neemt ook de kwetsbaarheid van de systemen toe. Het platform Industrial CyberSecurity moet Nederlandse industrieën bewust maken van dit risico. De kick-off van het platform vindt op 17 juni plaats. Het platform Industrial Cybersecurity (PDF) is een werkgroep van de normcommissie NEC 65 'Industrieel meten, regelen en automatiseren'. Deze normcommissie stelt normen op voor systemen en apparatuur gericht op de besturing besturing en bewaking van zowel het productieprocess als industriële organisaties. Platfo1