Nieuwe geavanceerde spionagesoftware is al zeker 6 jaar actief

Een nieuwe zeer geavanceerde vorm van spionagemalware is opgedoken. De malware kan worden uitgerust met allerlei extensies, waardoor aanvallers cyberaanvallen volledig kunnen aanpassen op hun doelwit. De malware is al zeker 6 jaar actief.

Onderzoekers van Symantec stellen dat de ‘Regin’-malware een ‘krachtig raamwerk biedt voor massasurveillance en gebruikt is tijdens spionagecampagnes tegen overheidsorganisaties, beheerders van infrastructuur, het bedrijfsleven, onderzoekers en private individuen’. Regin is een spionagetool die een ‘technische competentie vertoont die zelden te zien is’. De ontwikkeling zou maanden, wellicht zelfs jaren, in beslag hebben genomen. De makers van de malware hebben veel moeite genomen hun identiteit af te schermen. Symantec vermoedt dat een overheid achter de spionagetool zit.

Moeilijk te analyseren

De tool werkt met verschillende fases, die ieder individueel worden verborgen en versleuteld. Iedere laag bevat slechts een klein gedeelte van de informatie over de gehele malware. Alleen door alle vijf de lagen te ontsleutelen en analyseren wordt duidelijk hoe de malware te werk gaat.

De eerste besmettingen met Regin die zijn gesignaleerd vonden tussen 2008 en 2011 plaats. In 2011 werd het plotseling stil rond de malware, waarna vanaf 2013 een vernieuwde versie van Regin opdook. De malware heeft zich onder andere gericht op private ondernemingen, overheidsdiensten en onderzoeksinstellingen. De helft van alle besmettingen vond plaats bij private individuen en kleine bedrijven. De malware wordt ook gebruikt om telecombedrijven aan te vallen. Deze aanvallen lijken voornamelijk als doel te hebben toegang te krijgen tot telefoongesprekken die via de infrastructuur van de bedrijven wordt geleid.

Doelwitten

De malware is in allerlei landen opgedoken. 28% van de malware is aangetroffen in Rusland, waarmee dit land het grootste doelwit is. Saoedi-Arabië staat met 24% op de tweede plaats, gevolgd door Ierland en Mexico (beide 9%). Andere landen waar de malware heeft toegeslagen zijn België, Oostenrijk, India, Pakistan, Afghanistan en Iran.

Meer over

Lees ook

'Bladabindi RAT infecteert 140.000 PC's per maand'

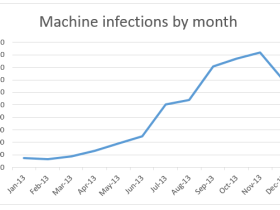

De Bladabindi Remote Access Tool (RAT) blijkt snel in populariteit toe te zijn genomen. Cybercriminelen infecteerde in januari 2013 nog maar slechts zo'n 18.000 PC's. Dit aantal is in december 2013 toegenomen tot bijna 140.000 infecties per maand. Dit meldt Microsoft, dat zijn Malicious Software Removal Tool in het Windows-besturingssysteem heeft1

'NSA kan offline systemen op kilometers afstand afluisteren'

De Amerikaanse inlichtingendienst NSA gebruikt radiogolven om systemen die niet met internet zijn verbonden te kunnen hacken. De onthulling bewijst opnieuw dat het offline houden van systemen geen garantie is voor een veilig systeem. The New York Times meldt op basis van NSA-documenten dat het programma voor het afluisteren van offline systemen d1

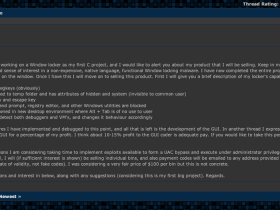

Kant-en-klare ransomware te koop voor slechts 100 dollar

Een nieuwe vorm van ransomware is te koop op internet voor slechts 100 dollar. Het gaat om Power Locker, een alternatief voor de beruchte ransomware CryptoLocker. Power Locker, ook wel Prison Locker genoemd, is te koop op ondergrondse marktplaatsen voor cybercriminelen. Al langer is duidelijk dat cybercriminelen op internet allerlei kant-en-klare1