Nieuw ontdekte malware voor geldautomaten blijkt sinds oktober 2014 actief

Malware bevat steeds vaker uiteenlopende functionaliteiten, waardoor de kwaadaardige software kan worden gebruikt om uiteenlopende doelen aan te vallen. De nieuwe malware Alice breekt echter met deze trend en lijkt ontworpen te zijn voor één specifiek doel: het leeghalen van pinautomaten.

Dit meldt Trend Micro, dat Alice heeft onderzocht. De malware is volgens het beveiligingsbedrijf in oktober 2014 gecompileerd. Desondanks werd de malware in november 2016, toen deze werd ontdekt door Trend Micro, nog steeds niet gedetecteerd door Virus Total. Vermoedelijk is de malware dan ook sinds oktober 2014 onopgemerkt actief geweest. Het is onduidelijk welke banken slachtoffer zijn geworden van Alice.

Fysieke toegang is noodzakelijk

De malware kan geldautomaten van verschillende fabrikanten infecteren. De functionaliteiten van de kwaadaardige software zijn zeer beperkt. Zo kan de malware alleen op geldautomaten worden geïnstalleerd via een USB-stick of CD-rom. Dit betekent in de praktijk dat aanvallers een geldautomaat fysiek moeten openbreken om de malware op het systeem te krijgen.

Daarnaast is de malware alleen geschikt om de hardware te manipuleren die wordt gebruikt om de automaten geld uit te laten geven. Zo blijft de pinpad van geldautomaten buiten schot. Trend Micro stelt dat aanvallers dan ook een extern toetsenbord aan de machine moeten koppelen om de malware te kunnen aansturen. Aanvallers moeten via dit toetsenbord een specifieke viercijferige pincode invoeren, waarna een soort beheerdersconsole wordt getoond. Via dit console kan precies worden nagegaan hoeveel geld aanwezig is in welke cassettes van de machine.

Het authentificatiescherm van de malware Alice (bron: Trend Micro)

Cassettes legen

Door vervolgens een nummer van een specifieke cassette in te voeren kan de geldautomaten worden gedwongen de volledige inhoud van deze cassette af te geven. Trend Micro merkt op dat voorheen het opblazen van een geldautomaat de enige mogelijkheid was om geld uit de cassettes in het apparaat te halen. Alice maakt het echter mogelijk dergelijke drastische maatregelen te omzeilen en de machine softwarematig opdracht te geven het geld af te geven aan de aanvallers.

Meer over

Lees ook

WatchGuard’s Internet Security Report onthult nieuwe social-engineeringtrends

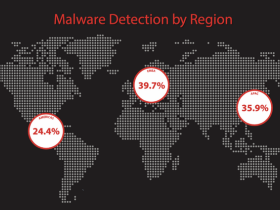

Phishers maken in toenemende mate gebruik van browsergebaseerde social-engineeringstrategieën. Daarnaast groeit de malware dat banden heeft met natiestaten. Ook nemen de hoeveelheid zerodaymalware en de zogenaamde ‘living-off-the-land attacks’ toe. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Qualys Threat Research brengt 2,3 miljard kwetsbaarheden in IT-middelen aan het licht

Qualys detecteerde in 2022 wereldwijd meer dan 2,3 miljard kwetsbaarheden in IT-middelen. Cybercriminelen maken hier steeds opportunistischer en flexibeler misbruik van om succesvolle aanvallen uit te voeren. Dit blijkt uit het 2023 TruRisk Research Report van de Qualys Threat Unit (TRU)

WatchGuard’s Internet Security Report Q4 2022: fikse stijging endpoint-ransomware

Versleutelde verbindingen zijn de voorkeursmethode geworden voor het afleveren van malware. Daarnaast blijft malware die verband houdt met phishingcampagnes een aanhoudende bedreiging vormen. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report. Hoewel het onderzoek over het vierde kwartaal van 2022 een afname in1