NCSC: ‘Geen zicht op decryptiemogelijkheden voor ExPetr/Petya/PetrWrap ransomware’

Vooralsnog is er geen zicht op decryptiemogelijkheden voor de ExPetr/Petya/PetrWrap ransomware die de afgelopen dagen voor problemen heeft gezorgd. Wel is de aanval over zijn hoogtepunt heen en worden er geen nieuwe besmettingen bij bedrijven meer gemeld. Ook zijn er geen nieuwe besmettingsbronnen bekend, naast het eerder gemelde softwarepakket M.E.Doc en een Oekraïense nieuwswebsite.

Dit meldt het Nationaal Cyber Security Centrum (NCSC). Het ontbreken van decryptiemogelijkheden betekent dat bedrijven die besmet zijn met de ransomware, een nieuwe installatie moeten doen en back-ups zullen terugplaatsen. Het NCSC adviseert hierbij te letten op het opstartgedeelte van de schijf. De Nationaal Coördinator Terrorismebestrijding en Veiligheid (NCTV) verwacht dat dit soort cyberaanvallen vaker zullen voorkomen en daarnaast steeds geavanceerder worden.

Handelingsperspectief

Het ‘handelingsperspectief’ dat het NCSC eerder heeft geschreven blijft van toepassing. Deze bestaat uit de volgende punten:

- Betaal geen losgeld. Het NCSC raadt dit standaard af en wijst erop dat betaling in dit specifieke geval zinloos is aangezien het hiervoor gebruikte e-mailadres niet meer beschikbaar is.

- Gebruik geen SMBv1 op uw systemen, schakel dit protocol uit en migreer naar een recente versie van het protocol.

- Installeer updates. In dit geval wordt een kwetsbaarheid misbruikt om de ransomware intern op bedrijfsnetwerken te verspreiden. Deze kwetsbaarheid wordt gedicht in update MS17-010.

- Biedt de SMB-services niet open aan op internet. Indien deze functionaliteit via internet noodzakelijk is, scherm dan de bereikbaarheid hiervan af met behulp van een firewall of VPN.

- Implementeer mitigerende maatregelen voor systemen die niet gepatcht, geüpdatet en/of niet gemigreerd kunnen worden.

- Beperk de rechten van gebruikers op systemen. Een reguliere gebruikers behoort geen lokale admin-rechten te hebben.

- Microsoft biedt de mogelijkheid lokale admin accounts op systemen verschillend in te stellen. Het NCSC adviseert organisaties te overwegen dit advies op te volgen. Meer informatie is hier beschikbaar.

Daarnaast adviseert het centrum netwerksegmentatie toe te passen om de impact van dergelijke besmettingen te beperken.

Meer over

Lees ook

Onderzoek WatchGuard: aantal ransomwarebesmettingen neemt iets af

Het aantal ransomwarebesmettingen is het afgelopen kwartaal iets afgenomen, ondanks grootschalige campagnes. Maar liefst 95% van de malware vindt momenteel zijn weg naar slachtoffers via versleutelde verbindingen. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Melissa: samenwerkingsverband ransomwarebestrijding

Het Openbaar Ministerie (OM), de politie, het Nationaal Cyber Security Centrum (NCSC), Cyberveilig Nederland en diverse private partijen* uit de cybersecuritysector hebben vandaag het convenant ‘Melissa’ ondertekend. Melissa is een samenwerkingsverband tussen deze publieke en private partijen om ransomwareaanvallen te bestrijden. Het gezamenlijke1

Barracuda: AI wordt steeds vaker ingezet bij ransomware-aanvallen

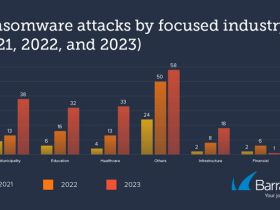

Uit de vijfde jaarlijkse Ransomware Threat Spotlight van Barracuda blijkt dat in drie belangrijke sectoren - gemeenten, onderwijs en de zorg - het aantal gerapporteerde aanvallen sinds vorig jaar is verdubbeld en meer dan verviervoudigd is sinds 2021.