NCSC: ‘Geen zicht op decryptiemogelijkheden voor ExPetr/Petya/PetrWrap ransomware’

Vooralsnog is er geen zicht op decryptiemogelijkheden voor de ExPetr/Petya/PetrWrap ransomware die de afgelopen dagen voor problemen heeft gezorgd. Wel is de aanval over zijn hoogtepunt heen en worden er geen nieuwe besmettingen bij bedrijven meer gemeld. Ook zijn er geen nieuwe besmettingsbronnen bekend, naast het eerder gemelde softwarepakket M.E.Doc en een Oekraïense nieuwswebsite.

Dit meldt het Nationaal Cyber Security Centrum (NCSC). Het ontbreken van decryptiemogelijkheden betekent dat bedrijven die besmet zijn met de ransomware, een nieuwe installatie moeten doen en back-ups zullen terugplaatsen. Het NCSC adviseert hierbij te letten op het opstartgedeelte van de schijf. De Nationaal Coördinator Terrorismebestrijding en Veiligheid (NCTV) verwacht dat dit soort cyberaanvallen vaker zullen voorkomen en daarnaast steeds geavanceerder worden.

Handelingsperspectief

Het ‘handelingsperspectief’ dat het NCSC eerder heeft geschreven blijft van toepassing. Deze bestaat uit de volgende punten:

- Betaal geen losgeld. Het NCSC raadt dit standaard af en wijst erop dat betaling in dit specifieke geval zinloos is aangezien het hiervoor gebruikte e-mailadres niet meer beschikbaar is.

- Gebruik geen SMBv1 op uw systemen, schakel dit protocol uit en migreer naar een recente versie van het protocol.

- Installeer updates. In dit geval wordt een kwetsbaarheid misbruikt om de ransomware intern op bedrijfsnetwerken te verspreiden. Deze kwetsbaarheid wordt gedicht in update MS17-010.

- Biedt de SMB-services niet open aan op internet. Indien deze functionaliteit via internet noodzakelijk is, scherm dan de bereikbaarheid hiervan af met behulp van een firewall of VPN.

- Implementeer mitigerende maatregelen voor systemen die niet gepatcht, geüpdatet en/of niet gemigreerd kunnen worden.

- Beperk de rechten van gebruikers op systemen. Een reguliere gebruikers behoort geen lokale admin-rechten te hebben.

- Microsoft biedt de mogelijkheid lokale admin accounts op systemen verschillend in te stellen. Het NCSC adviseert organisaties te overwegen dit advies op te volgen. Meer informatie is hier beschikbaar.

Daarnaast adviseert het centrum netwerksegmentatie toe te passen om de impact van dergelijke besmettingen te beperken.

Meer over

Lees ook

'Bladabindi RAT infecteert 140.000 PC's per maand'

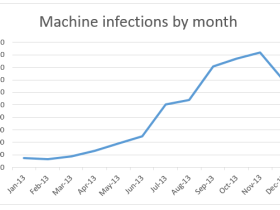

De Bladabindi Remote Access Tool (RAT) blijkt snel in populariteit toe te zijn genomen. Cybercriminelen infecteerde in januari 2013 nog maar slechts zo'n 18.000 PC's. Dit aantal is in december 2013 toegenomen tot bijna 140.000 infecties per maand. Dit meldt Microsoft, dat zijn Malicious Software Removal Tool in het Windows-besturingssysteem heeft1

'Telecomproviders moesten van de Britten kiezen voor een zwakkere encryptie'

De eerste versie van het gsm-protocol, A5/1, is voorzien van een zwakkere encryptie dan oorspronkelijk de bedoeling was. De Britse geheime dienst GCHQ zou alle betrokken providers hiervoor flink onder druk hebben gezet. Dit stelt Peter van der Arend, die voor het Nederlandse PTT meewerkte aan het ontwerp van het protocol, in een interview met de1

Kant-en-klare ransomware te koop voor slechts 100 dollar

Een nieuwe vorm van ransomware is te koop op internet voor slechts 100 dollar. Het gaat om Power Locker, een alternatief voor de beruchte ransomware CryptoLocker. Power Locker, ook wel Prison Locker genoemd, is te koop op ondergrondse marktplaatsen voor cybercriminelen. Al langer is duidelijk dat cybercriminelen op internet allerlei kant-en-klare1