Malware misbruikt beveiligingscamera’s om data te versturen

Zeer gevoelige data wordt in sommige gevallen opgeslagen op een zogeheten air-gapped netwerk, dat is geïsoleerd van het internet en andere netwerken. Dit maakt het voor aanvallers moeilijk data vanaf deze netwerken te versturen naar bijvoorbeeld een eigen server. Nieuwe malware maakt dit via een omweg toch mogelijk. aIR-Jumper gebruikt het infraroodlampje in beveiligingscamera’s om data te versturen.

De malware is ontwikkeld door onderzoekers Mordechai Guri en Yuval Elovici van de Israëlische Ben-Gurion Universiteit van de Negev en Dima Bykhovsky van het Shamoon College of Engineering. Het gaat om proof-of-concept malware waarmee de onderzoekers hun aanvalsmethodiek willen demonstreren. Deze malware kan worden geïnstalleerd op computers die interactie hebben met infraroodbeveiligingscamera’s of zijn verbonden met hetzelfde netwerk als de camera. Via deze systemen kunnen de aanvallers met behulp van aIR-Jumper de camera’s aanvallen.

Data versturen

Zodra een camera is gecompromitteerd kan de malware worden gebruikt om data te versturen via het infraroodlampje in de camera. Dit doet de malware door data om te zetten in binaire code en vervolgens de API van de camera te gebruiken om het infraroodlampje te laten knipperen. Een aanvaller die zicht heeft op deze camera kan dit vervolgens opnemen, waarna dit signaal met behulp van speciale software omgezet kan worden in data.

Het is ook mogelijk de aanval omgedraaid uit te voeren, waarbij een aanvallers met behulp van een infrarood-LED een commando doorgeeft aan een camera. De malware bekijkt in dit geval de beelden van de camera, detecteert het via infrarood verstuurde signaal en zet dit signaal om in een commando, dat vervolgens wordt uitgevoerd.

Onderzoekspaper

Meer informatie over aIR-Jumper is te vinden in een onderzoekerspaper die Guti, Elovici en Bykhovsky hebben gepubliceerd.

Meer over

Lees ook

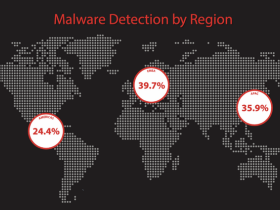

WatchGuard’s Internet Security Report onthult nieuwe social-engineeringtrends

Phishers maken in toenemende mate gebruik van browsergebaseerde social-engineeringstrategieën. Daarnaast groeit de malware dat banden heeft met natiestaten. Ook nemen de hoeveelheid zerodaymalware en de zogenaamde ‘living-off-the-land attacks’ toe. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Qualys Threat Research brengt 2,3 miljard kwetsbaarheden in IT-middelen aan het licht

Qualys detecteerde in 2022 wereldwijd meer dan 2,3 miljard kwetsbaarheden in IT-middelen. Cybercriminelen maken hier steeds opportunistischer en flexibeler misbruik van om succesvolle aanvallen uit te voeren. Dit blijkt uit het 2023 TruRisk Research Report van de Qualys Threat Unit (TRU)

WatchGuard’s Internet Security Report Q4 2022: fikse stijging endpoint-ransomware

Versleutelde verbindingen zijn de voorkeursmethode geworden voor het afleveren van malware. Daarnaast blijft malware die verband houdt met phishingcampagnes een aanhoudende bedreiging vormen. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report. Hoewel het onderzoek over het vierde kwartaal van 2022 een afname in1