Kaspersky Lab ontdekt meerdere kwetsbaarheden in wijd verspreide bedrijfssoftware voor licentiebeheer

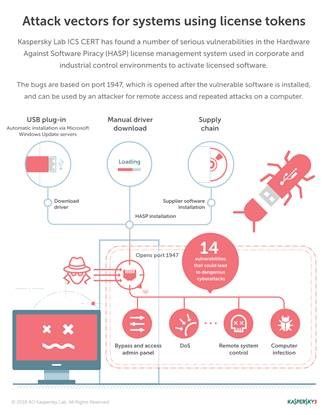

ICS CERT onderzoekers van Kaspersky Lab hebben een aantal ernstige kwetsbaarheden aangetroffen in het licentiebeheersysteem Hardware Against Software Piracy (HASP), dat veel wordt toegepast in bedrijfs- en ICS-omgevingen om software onder licentie te activeren. Wereldwijd loopt het aantal systemen met deze technologie wellicht in de honderdduizenden of meer.

De betreffende USB-tokens worden in verschillende organisaties op grote schaal toegepast voor eenvoudige activering van softwarelicenties. De systeembeheerder sluit het token aan op de computer waarop de te activeren software staat. Het zal dan, als het goed is, bevestigen dat de software legitiem is, dus niet illegaal gekopieerd. Vervolgens wordt de software geactiveerd en kan de gebruiker van de pc of server ermee werken.

Zodra het token voor de eerste keer op een pc of server wordt aangesloten, downloadt Windows de softwaredriver van de server van de leverancier om ervoor te zorgen dat de tokenhardware op de juiste manier samenwerkt met de computerhardware. In sommige gevallen wordt het stuurprogramma meegeleverd met software van derden die van bovengenoemd licentiebeheersysteem gebruikmaakt. Onze experts hebben vastgesteld dat deze software na installatie poort 1947 van de computer toevoegt aan de lijst met uitzonderingen van de Windows Firewall, zonder de gebruiker daarover te informeren. Dit zet de poort open voor een aanval op afstand. Een aanvaller hoeft nu alleen het aan te vallen netwerk te scannen op openstaande poorten 1947 om alle op afstand beschikbare computers te identificeren.

Zodra het token voor de eerste keer op een pc of server wordt aangesloten, downloadt Windows de softwaredriver van de server van de leverancier om ervoor te zorgen dat de tokenhardware op de juiste manier samenwerkt met de computerhardware. In sommige gevallen wordt het stuurprogramma meegeleverd met software van derden die van bovengenoemd licentiebeheersysteem gebruikmaakt. Onze experts hebben vastgesteld dat deze software na installatie poort 1947 van de computer toevoegt aan de lijst met uitzonderingen van de Windows Firewall, zonder de gebruiker daarover te informeren. Dit zet de poort open voor een aanval op afstand. Een aanvaller hoeft nu alleen het aan te vallen netwerk te scannen op openstaande poorten 1947 om alle op afstand beschikbare computers te identificeren.

Nog belangrijker is dat de poort ook ná het verwijderen van het token open blijft staan. Dit betekent dat een aanvaller zelfs in een gepatchte en beschermde bedrijfsomgeving alleen software met de HASP-oplossing hoeft te installeren of het token éénmaal aan een pc – zélfs een vergrendelde – hoeft te koppelen om deze beschikbaar te maken voor aanvallen op afstand.

Onderzoekers hebben in totaal veertien kwetsbaarheden vastgesteld in een component van de software-oplossing, waaronder meerdere DoS-kwetsbaarheden en verschillende RCE's (Remote Code Execution, uitvoering op afstand van willekeurige code) die bijvoorbeeld automatisch worden geëxploiteerd, niet op basis van gebruikersrechten, maar op basis van de meest geprivilegieerde systeemrechten. Dit biedt aanvallers de mogelijkheid om iedere willekeurige code uit te voeren. Alle vastgestelde kwetsbaarheden kunnen zeer gevaarlijk zijn en veel schade veroorzaken voor bedrijven.

Alle informatie is aan de leverancier gerapporteerd. De gevonden kwetsbaarheden hebben de volgende CVE-nummers ontvangen:

- CVE-2017-11496 – Remote Code Execution

- CVE-2017-11497 – Remote Code Execution

- CVE-2017-11498 – Denial of Service

- CVE-2017-12818 – Denial of Service

- CVE-2017-12819 – NTLM hash capturing

- CVE-2017-12820 – Denial of Service

- CVE-2017-12821 – Remote Code Execution

- CVE-2017- 12822 – Remote manipulations with configuration files

"Gezien de wijdverbreide toepassing van dit licentiebeheersysteem zijn de gevolgen mogelijk zeer groot, omdat deze tokens niet alleen worden gebruikt in normale bedrijfsomgevingen, maar ook bij kritieke voorzieningen met strikte regels voor externe toegang”, zegt Vladimir Dashchenko, hoofd van de vulnerability research group van Kaspersky Lab ICS CERT. “Deze regels kunnen nu eenvoudig worden omzeild, wat een groot risico voor belangrijke netwerken betekent.”

Direct na de ontdekking heeft Kaspersky Lab deze kwetsbaarheden bij de betrokken softwareleveranciers gemeld, waarop deze bedrijven beveiligingspatches hebben uitgegeven.

Kaspersky Lab ICS CERT raadt gebruikers van de betreffende producten ten zeerste aan het volgende te doen:

- Installeer zo snel mogelijk de nieuwste (beveiligde) versie van het stuurprogramma of neem contact op met de leverancier voor instructies over het updaten van het stuurprogramma.

- Sluit poort 1947, in ieder geval in de externe firewall (van het netwerk), maar alléén als dit geen bedrijfsprocessen verstoort.

Meer over

Lees ook

Nederlandse ethische hackers hebben 120 kwetsbaarheden gemeld in 2014

Nederlandse hackers hebben in 2014 120 bruikbare meldingen gedaan bij het meldpunt responsible disclosure van telecombedrijven. Een flinke stijging. Het aantal kwam in 2013 nog uit op 77. Het gaat om meldingen die bijdragen aan het tijdig verhelpen van een kwetsbaarheid. Twee jaar geleden zijn zes telecomaanbieders hiervoor een meldpunt responsibl1

2015: ‘Minder Windows-kwetsbaarheden, meer Internet of Things-aanvallen en encryptie wordt de standaard’

2014 stond onder andere in het teken van grote hacks van big data bij onder andere Home Depot en Sony. Het ligt dan ook voor de hand dat security ook komend jaar een belangrijk onderwerp wordt. We kunnen komend jaar minder kwetsbaarheden in Microsoft Windows verwachten en meer aanvallen met betrekking tot het Internet of Things. Encryptie wordt da1

‘Bedrijven ontdekken slechts een derde van de beveiligingsgaten zelf’

Bedrijven hebben veel moeite beveiligingsgaten zelf op te sporen. Het aantal lekken dat door bedrijven zelf is ontdekt blijkt zelfs te zijn gedaald. In de meeste gevallen worden organisaties dan ook door externe partijen gewezen op beveiligingslekken. Dit blijkt uit het vijfde jaarlijkse Mandiant M-Trends rapport. Het rapport – samengesteld door M1