Helft van de overheidswebsites maakt geen gebruik van HTTPS

Het aantal overheidswebsites dat gebruikt maakt van HTTPS is in het afgelopen kwartaal met 18% gestegen. Desondanks maakt de helft van alle overheidswebsites nog geen gebruik van HTTPS.

Dit blijkt uit cijfers van Open State Foundation’s Pulse, een dashboard die het mogelijk maakt te controleren of een overheidswebsite gebruik maakt van HTTPS en hoe sterk de implementatie hiervan is. HTTPS is een uitbreiding op het HTTP-protocol waarbij het dataverkeer tussen een webserver en de gebruiker wordt versleuteld. Indien dataverkeer wordt onderschept door een aanvaller, kan dit verkeer hierdoor niet worden ingezien. Daarnaast controleert HTTPS de identiteit van een webserver, om zeker te stellen dat content die wordt opgevraagd inderdaad afkomstig is van de juiste webserver. Dit voorkomt dat gebruikers worden omgeleid naar een malafide website. Tot slot controleert HTTPS de integriteit van aangeboden informatie, wat manipulatie van content voorkomt.

Onnodige risico’s op 52% van overheidssites

In totaal zijn 1.843 domeinen onderzocht. Hiervan ondersteunt 52% HTTPS. In december lag dit percentage nog op 44% van 1.816 onderzochte domeinen. Van de 961 overheidssites met een HTTPS-verbinding, zijn 90 domeinen niet goed geconfigureerd. Gebruikers lopen hierdoor bij 53% van alle overheidssites onnodig risico’s. Onder andere de websites van de gemeenten gemeenten Delft, Sluis, Oegstgeest, Purmerend, Rijswijk, Schouwen-Duiveland en Vlaardingen zijn voorzien van een HTTPS-verbinding die verkeerd is geconfigureerd. In december 2016 waren 108 van de 796 onderzochte overheidssites met HTTPS onjuist geconfigureerd.

Vooral waterschappen, provincies en gemeenten hebben vaker een HTTPS-verbinding omarmd. Het aantal HTTPS-verbindingen bij websites van waterschappen is gestegen van van 40,9% in december tot 76,1% in maart, bij provincies van 7 naar 10 provincies en bij gemeenten van 59% tot 72%. Het percentage websites van ministeries met een HTTPS-verbinding steeg van 54,9% tot 60,9%.

HSTS ontbreekt bij ambassades

Open State Foundation merkt op dat de websites van een aantal Nederlandse ambassades inmiddels is voorzien van HTTPS, maar het gebruik hiervan niet wordt afgedwongen. Dit komt doordat HTTP Strict Transport Security (HSTS) staat uitgeschakeld. HSTS is een beveiligingsmechanismen dat voorkomt dat een downgrade aanval kan worden uitgevoerd op een HTTPS-verbinding, waarbij het gebruik van een HTTP-verbinding door een aanvaller wordt afgedwongen.

“Het afdwingen van HTTPS is een belangrijke norm voor websites van overheden”, zegt Arjan El Fassed, directeur van Open State Foundation die digitale transparantie nastreeft. “Met Pulse laten we zien dat met een eenvoudige dashboard op basis van open data overheden aangespoord kunnen worden om internetveiligheid serieus te nemen.”

Belastingdienst

Daarnaast wijst de Open State Foundation erop dat de Belastingdienst inmiddels al zijn internetpagina’s heeft voorzien van HTTPS, inclusief alle pagina’s die onderdeel zijn van belastingdienst.nl, toeslagen.nl, douane.nl en fiod.nl. De website van de Belastingdienst/Caribisch Nederland is vooralsnog echter niet voorzien van HTTPS.

Meer over

Lees ook

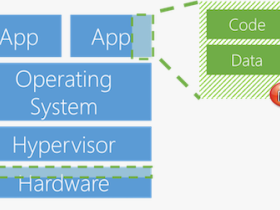

Azure confidential computing houdt gegevens die in gebruik zijn versleuteld

Microsoft lanceert Azure confidential computing, een versie van Azure waarbij gegevens die in gebruik zijn versleuteld blijven. Dit geeft bedrijven de zekerheid dat zowel aanvallers, overheidsinstanties of Microsoft de data nooit kunnen inzien. De oplossing maakt gebruik van een Trusted Execution Environment (TEE), die ook wel een enclave wordt ge1

Australië wil internetbedrijven dwingen communicatie te ontsleutelen

De Australische overheid wil via een nieuwe wet internetbedrijven als Facebook en Google kunnen dwingen versleutelde berichten van vermeende extremisten en criminelen te ontsleutelen. Hoe dit in de praktijk precies wordt vormgegeven is echter onduidelijk. Het gaat om een wetsvoorstel dat internetbedrijven dezelfde verplichting geeft om opsporings1

‘Door NotPetya gegijzelde data kan worden ontsleuteld’

Het blijkt in sommige gevallen mogelijk te zijn data die is versleuteld door Petya/NotPetya te ontsleutelen. Dit kan echter alleen als de malware op het getroffen systeem beheerdersrechten had. Dit meldt Positive Technologies in een blogpost. Het bedrijf meldt dat NotPetya zonder beheerdersrechten data van slachtoffers versleuteld met AES-encrypt1