Ransomware Petya/NotPetya lijkt gericht op veroorzaken van schade

Beveiligingsonderzoekers zetten vraagtekens bij het daadwerkelijke doel waarmee de ransomware die Petya/NotPetya wordt genoemd is verspreid. De ransomware lijkt vooral te zijn bedoeld om schade aan te richten, en niet zo zeer om inkomsten te genereren voor zijn makers.

Zowel Nicholas Weaver van het International Computer Science Institute (ICSI) als beveiligingsonderzoeker The grugq melden in onafhankelijke analyses dat de nieuwe ransomware vooral gericht lijkt te zijn op het veroorzaken van zoveel mogelijk schade. “Onthoud: goede ransomware is een turnkey product dat kan worden aangeschaft, waarbij gekozen kan worden uit veel verschillende leveranciers”, aldus Weaver op Twitter. Weaver wijst erop dat de ransomware systemen volledig onbruikbaar maakt, er geen werkende betaalmechanisme beschikbaar is en er geen C&C-verkeer naar de ransomware lijkt te zijn. Het lijkt er volgens Weaver dan ook niet op dat de ransomware als doel heeft inkomsten te genereren.

‘Weinig overeenkomst met Petya-ransomware’

The grugq deelt deze mening en schrijft op Medium: “Deze malware is zeker niet ontwikkeld om geld te verdienen. Hij is bedoeld om zich snel te kunnen verspreiden en schade aan te richten onder het voorwendsel van ransomware.” Ook merkt The grugq op dat de code van de nieuwe ransomware weinig overeenkomt met oorspronkelijke Petya-ransomware. Ook Kaspersky Lab meldt dat het om andere ransomware gaat dan Petya en een nieuwe, niet eerder opgedoken vorm van malware betreft. Het bedrijf heeft de ransomware daarom NotPetya genoemd.

Opvallend aan de ransomware is ook dat de malware geen individuele bestanden versleuteld, maar zich richt op de master boot record (MBR) van computers. Zodra de MBR is versleuteld, is het volledige systeem versleuteld. Ook Petya hanteert overigens deze werkwijze.

Meer over

Lees ook

WatchGuard’s Internet Security Report onthult nieuwe social-engineeringtrends

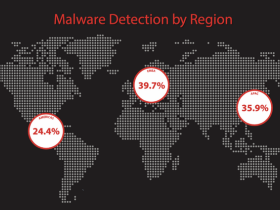

Phishers maken in toenemende mate gebruik van browsergebaseerde social-engineeringstrategieën. Daarnaast groeit de malware dat banden heeft met natiestaten. Ook nemen de hoeveelheid zerodaymalware en de zogenaamde ‘living-off-the-land attacks’ toe. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Pure Storage verbetert de continuïteit van data met een nieuwe SLA-garantie voor Evergreen//One

Pure Storage heeft tijdens Pure//Accelerate 2023 de eerste ransomware recovery Service Level Agreement (SLA) aangekondigd die een schone storageomgeving garandeert na een aanval.

Qualys Threat Research brengt 2,3 miljard kwetsbaarheden in IT-middelen aan het licht

Qualys detecteerde in 2022 wereldwijd meer dan 2,3 miljard kwetsbaarheden in IT-middelen. Cybercriminelen maken hier steeds opportunistischer en flexibeler misbruik van om succesvolle aanvallen uit te voeren. Dit blijkt uit het 2023 TruRisk Research Report van de Qualys Threat Unit (TRU)