Onderzoeker kopieert NAND-chip van iPhone 5C

De FBI wist in maart de iPhone 5C van een terrorismeverdachte te kraken. Al langer wordt vermoedt dat hierbij de NAND-chip in de iPhone is gekopieerd om toegang te krijgen tot data op het apparaat. Sergei Skorobogatov, een beveiligingsonderzoeker van de University of Cambridge, demonstreert nu hoe deze hack mogelijk is uitgevoerd.

De FBI wilde eerder dit jaar Apple via de rechtbank te helpen toegang te verkrijgen tot de iPhone 5C van een terrorist die betrokken was bij een aanslag in het Californische San Bernardino. Apple weigerde mee te werken, waarop de FBI korte tijd later meldde zonder hulp van Apple erin te zijn geslaagd de iPhone te kraken. Vermoedelijk heeft de opsporingsinstantie hierbij hulp gekregen van het Israëlische beveiligingsbedrijf Cellebrite.

NAND-chip kopiëren

Beveiligingsbedrijf Trail of Bits suggereerde eerder al dat hierbij mogelijk de NAND-chip van de iPhone te kopiëren. De FBI stelde echter dat dit onmogelijk is en ontkende hiermee dat deze methode is gebruikt. In een onderzoekspaper (PDF) demonstreert Skorobogatov nu echter dat het wel degelijk mogelijk is de NAND-chip te kopiëren. De onderzoeker is erin geslaagd de NAND-chip en de bijbehorende printplaat uit een iPhone te verwijderen en deze aan de praat te krijgen op een andere iPhone. Vervolgens wist hij de inhoud van het NAND-geheugen te kopiëren naar NAND-geheugen van het nieuwe toestel.

Het kopiëren van het NAND-geheugen neemt slechts 90 seconden in beslag. Dit is van belang, aangezien iOS na zes mislukte inlogpogingen automatisch de toegang tot het apparaat blokkeert. Zodra dit gebeurt kan het NAND-geheugen opnieuw worden gekopieerd, waarna opnieuw zes inlogpogingen kunnen worden uitgevoerd. Skorobogatov stelt op deze manier binnen twee dagen een code van een iOS-apparaat te kraken. Met bijvoorbeeld een NAND-emulator zou dit proces verder kunnen worden versneld, stelt de onderzoeker.

Meer over

Lees ook

Gegevens van 15 miljoen Amerikaanse T-Mobile klanten gestolen

Bij de Amerikaanse tak van T-Mobile zijn privé-gegevens van maximaal vijftien miljoen klanten gestolen. Cybercriminelen wisten een systeem van het bedrijf Experian binnen te dringen, dat voor T-Mobile in de Verenigde Staten kredietcontroles uitvoert. Experian meldt op haar website dat onder andere namen, adressen en social security nummer (de Amer1

5,6 miljoen vingerafdrukken gestolen bij hack van Amerikaanse overheid

Hackers hebben bij het Amerikaanse Office of Personnel Management, de HR-afdeling van de Amerikaanse overheid, tenminste 5,6 miljoen vingerafdrukken buitgemaakt. Eerdere schattingen lagen met 1,1 miljoen een stuk lager. Dit blijkt uit onderzoek van het Office of Personnel Management en het Amerikaanse ministerie van Defensie. Het onderdeel van de Amerikaanse overheid werd eerder dit jaar in korte tijd twee keer gehackt. Bij de eerste aanval werden gegevens van 4,2 miljoen ambtenaren buitgemaakt, terwijl bij de tweede aanval gegevens van 21,5 miljoen burgers werden gestolen. In totaal zijn dus1

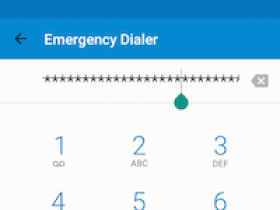

Vergrendelscherm van Android 5 blijkt te omzeilen

Gebruikers kunnen hun smartphone in Android 5.0 beveiligen met een wachtwoord, wat veiliger zou moeten zijn dan het gebruik van een ontgrendelpatroon of een pincode. Door een zeer lang wachtwoord in te voeren blijkt het echter mogelijk het vergrendelscherm te laten crashen, waarna een aanvaller toegang krijgt tot onder andere de instellingen en vi1