Nieuwe versie van BankBot slaagt erin Google Play Protect te omzeilen

Een nieuwe versie van de banking trojan BankBot omzeilt detectie door beveiligingsfeatures van de Google Play Store door zijn malafide payload pas enkele uren na installatie te downloaden. De app bespioneert vervolgens gebruikers en steelt zowel inloggegevens van bankaccounts als SMS-berichten met TAN-codes. Onder meer Nederlandse gebruikers zijn doelwit van de malware.

Dit melden beveiligingsonderzoekers Nikolaos Chrysaidos van Avast, Niels Croese van SfyLabs en Lukas Stefanko van ESET. BankBot is een banking trojan die al meerdere malen heeft weten binnen te dringen in Google Play. Eerdere versies werden steeds binnen enkele uren door Google verwijderd, waardoor het aantal slachtoffers beperkt bleef. Een nieuwe versie van de malware past echter trucjes toe om detectie te voorkomen en heeft duizenden slachtoffers weten te maken. De anti-detectiemethode blijkt effectief; de eerste app die deze versie van BankBot bevatte werd op 13 oktober in Google Play aangetroffen, terwijl de meest recente app met BankBot tot 17 november actief was.

Verstopt in onschuldige ogende apps

De malware zit verstopt in ogenschijnlijk onschuldige applicaties die in Google Play worden aangeboden. Denk hierbij aan zaklamp-apps of games als solitair. Bij de installatie vragen de apps om beheerdersrechten. Indien gebruikers deze toekennen, gebeurt er in eerste instantie niets. Om detectie door Google Play Protect te voorkomen voeren de apps pas twee uur nadat gebruikers beheerdersrechten hebben toegekend hun eerste malafide acties uit.

Zodra gebruikers vervolgens een legitieme bankapplicatie openen, legt BankBot een nagemaakte interface over de bankapp heen. Gebruikers die hun inloggegevens invullen, versturen deze ongemerkt naar de cybercriminelen. Gebruikers worden vervolgens doorgestuurd naar de legitieme bankapp en merken dus niet direct dat zij doelwit zijn van BankBot. Zodra gebruikers een transactie proberen uit te voeren onderschept BankBot eventuele SMS-berichten met TAN-codes, die eveneens worden doorgestuurd naar de aanvallers. Dit stelt de aanvallers in staat frauduleuze transacties op te zetten op het bankaccount van slachtoffers.

Gebruikers wereldwijd zijn doelwit

BankBot richt zich op verschillende grote banken die klanten hebben in landen wereldwijd, waaronder Nederland, Duitsland, Frankrijk, Polen, Spanje, Portugal, Turkije, Griekenland, Rusland, de Dominicaanse Republiek, Singapore, de Filipijnen, de Verenigde Staten en Australië.

Meer informatie over BankBot is te vinden in de blogpost van Chrysaidos, Croese en Stefanko.

Meer over

Lees ook

Nieuwe malware gebruikt Windows om Android-apparaten te infecteren

Een nieuwe vorm van Android-malware dringt smartphones en tablets binnen via Windows-machines. De malware infecteert in eerste instantie de Windows-machine en wacht af tot een Android-smartphone of -tablet met de computer wordt verbonden. Zodra dit gebeurt dringt de malware het mobiele apparaat binnen en nestelt zich in Android. Het gaat om de ma1

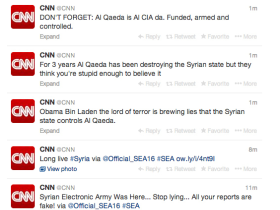

Syrische hackers breken in bij CNN

De Syrische hackersgroep Syrian Electronic Army heeft opnieuw de social media-accounts van een Westers mediabedrijf gehackt. Ditmaal hebben de hackers de social media-accounts van CNN overgenomen. Op dit kanaal hebben zij hun eigen boodschap verspreid. De hackers wisten meerdere Facebook- en Twitter-accounts over te nemen. Ook het blog van CNN we1

Criminelen gebruiken DDoS-aanvallen via de telefoon om bedrijven af te persen

Cybercriminelen blijken voorbeeld te zijn voor andere criminelen die bedrijven en overheden via de telefoon proberen af te persen. De criminelen proberen telefooncentrales van bedrijven onbereikbaar te maken door deze te bestoken met een grote hoeveelheid telefoontjes. De tactiek lijkt veel op de DDoS-aanvallen die op internet met grote regelmaat1