Google verplicht fabrikanten van Android-apparaten niet Android te versleutelen

Fabrikanten van Android-apparaten zijn niet verplicht de versleuteling die standaard in Android 5.0 Lollipop aanwezig is in te schakelen. Dit terwijl de beveiliging de veiligheid van gebruikers aanzienlijk vergroot.

Dit maakt Google zelf bekend in de Android 5.0 Compatibility Definition. De werkwijze is een risico, aangezien onderzoek van Anandtech uitwijst dat de versleuteling de Nexus 6 bijvoorbeeld een stuk langzamer maakt. Het is dan ook goed mogelijk dat fabrikanten van Android-apparaten besluiten de beveiligingsmaatregel niet in te schakelen om de prestaties van hun apparaat niet te belemmeren.

Nexus 6 en Nexus 9

De maatregel is verwerkt in het mobiele besturingssysteem Android 5.0 Lollipop. Google schakelt de beveiligingsmaatregel zelf standaard in op de Nexus 6 en Nexus 9. Google adviseert andere fabrikanten van Android-apparaten de versleuteling eveneens in te schakelen, maar verplicht hen hier dus niet toe.

De mogelijkheid het systeem te versleutelen werd in 2011 door Google geïntroduceerd en is dus bepaald niet nieuw. De beveiligingsfeature zorgt dat alle data op een apparaat versleuteld wordt opgeslagen. Gebruikers moeten hierdoor het apparaat eerst ontgrendelen om toegang te kunnen krijgen tot de data.

Via: NU.nl

Meer over

Lees ook

Nieuwe CAPTCHA beveiliging draait in stilte op de achtergrond

Google lanceert een opvolger van de bekende CAPTCHA beveiliging waarmee gebruikers aantonen dat zij geen robot zijn. Bij deze nieuwe variant hoeven gebruikers niet langer iets aan te klikken; de tool draait volledig op de achtergrond. no CAPTCHA reCAPTCHA De CAPTCHA beveiliging vraagt gebruikers momenteel willekeurige woorden of cijfers die word1

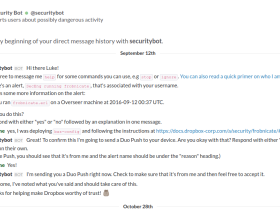

Open source tool van Dropbox stroomlijnt opvolging van security meldingen

Ieder bedrijf loopt het risico getroffen te worden door een security incident, bijvoorbeeld doordat een onoplettende medewerker op een phishing link klikt. Bedrijven maken daarom gebruik van monitoring oplossingen die alarm slaan zodra verdachte activiteiten worden gedetecteerd. Niet alle alarmmeldingen vereisen echter ingrijpen en hebben dezelfde1

25% van de webapps bevat tenminste 8 kwetsbaarheden uit OWASP Top 10

25% van alle webapplicaties is nog steeds kwetsbaar voor tenminste acht beveiligingsproblemen uit de OWASP (Open Web Application Security Project) Top 10. 80% van de applicaties bevat tenminste één beveiligingslek. Dit blijkt uit onderzoek van Contrast Security. De OWASP Top 10 is bedoeld om veelvoorkomende beveiligingsproblemen in kaart te breng1