Fortinet: ruim de helft van alle organisaties laat steken vallen met de uitvoering van hun zero trust-strategie

Fortinet stelt vandaag het Global State of Zero Trust Report beschikbaar. Volgens dit onderzoeksrapport hebben de meeste organisaties een visie op zero trust of zijn ze bezig met de uitvoering van zero trust-initiatieven. Ruim de helft van hen is echter niet in staat om deze visie te vertalen in oplossingen die ze in de praktijk toepassen. De reden hiervoor is dat een aantal basisprincipes van zero trust in hun strategie ontbreekt. Een gedetailleerd overzicht van de onderzoeksbevindingen en belangrijke aanbevelingen zijn te vinden in het blog van Fortinet. De belangrijkste punten uit het onderzoeksrapport worden hieronder uiteengezet.

Verwarring bij het opstellen van zero trust-strategieën

Uit het onderzoeksrapport blijkt dat er sprake is van enige verwarring bij organisaties over hoe een integrale zero trust-strategie er in de praktijk uitziet. De respondenten gaven een begrip te hebben van het concept van zero trust (77%) en ZTNA (75%). Ruim 80% gaf aan dat hun organisatie al over een zero trust- en/of ZTNA-strategie beschikte of bezig was om die te ontwikkelen. 50% van de respondenten gaf echter aan dat ze niet in staat waren om kernprincipes van zero trust te implementeren. Bijna 60% zei dat het hen schortte aan consistente authenticatie van gebruikers en apparaten. 54% had daarnaast moeite met het monitoren van gebruikers na hun authenticatie.

Deze lacunes zijn zorgwekkend, omdat het om kerncomponenten van zero trust gaat. Dit roept de vraag op hoe de implementatie van zero trust er in de praktijk uitziet bij organisaties. De verwarring wordt alleen maar verergerd door het feit dat de termen “zero trust access” en “zero trust network access” soms door elkaar worden gebruikt.

Zero trust is top of mind, maar de prioriteiten verschillen per organisatie

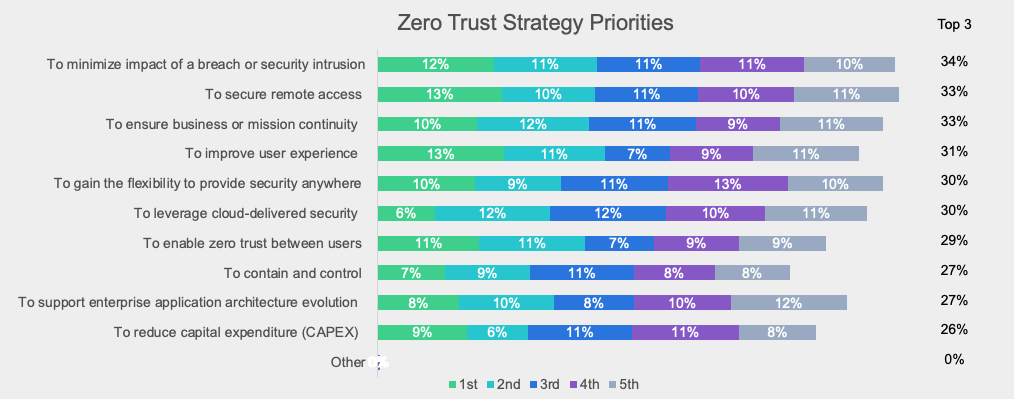

Volgens de respondenten ligt de hoogte prioriteit voor zero trust bij het “minimaliseren van de impact van beveiligingsincidenten". Dit wordt op de voet gevolgd door "het beveiligen van de toegang op afstand" of "het waarborgen van bedrijfscontinuïteit". Andere belangrijke prioriteiten zijn het "verbeteren van de gebruikerservaring" en het "verkrijgen van de flexibiliteit om overal beveiliging te bieden".

“Integrale beveiliging van het digitale aanvalsoppervlak” werd door de respondenten als het belangrijkste voordeel van zero trust gezien, gevolgd door een “betere gebruikservaring van thuiswerkers (VPN)."

De overgrote meerderheid van respondenten vindt het van cruciaal belang om zero trust security-oplossingen te integreren met hun bestaande infrastructuur, werkprocessen in de cloud en in omgevingen op locatie en om daarnaast de applicatielaag te beveiligen. Maar volgens 80% is het een hele opgave om een zero trust-strategie toe te passen op een uitgebreid netwerk. Organisaties zonder zero trust-strategie of organisaties die nog bezig zijn met de ontwikkeling kampten met een gebrek aan personeel met de juiste vaardigheden. 35% van alle organisaties hanteerde andere IT-strategieën om voor zero trust te zorgen.

Vincent Zeebregts, country manager Nederland bij Fortinet: “Door het veranderende bedreigingslandschap, de overstap naar ‘work from anywhere’ en de noodzaak van veilig beheer van cloudapplicaties is de overstap van impliciet vertrouwen naar zero trust voor bedrijven een topprioriteit geworden. Uit ons onderzoek blijkt dat de meeste organisaties over een zero trust-strategie beschikken. Dit is echter geen holistische strategie, en organisaties hebben daarnaast moeite met het toepassen van enkele basisprincipes van zero trust security. Een effectieve oplossing vraagt om een integraal security-platform dat alle basisprincipes van zero trust toepast op de complete IT-infrastructuur, met inbegrip van alle endpoints, clouds en omgevingen op locatie. Het ontbreken van een dergelijk platform resulteert in een gedeeltelijke, niet-geïntegreerde oplossing die geen uitgebreid overzicht biedt.”

Over het zero trust-rapport

Het onderzoeksrapport is gebaseerd op een wereldwijde enquête onder IT-besluitvormers. Het doel was om de vorderingen van organisaties met hun zero trust-traject in kaart te brengen en een beter begrip te krijgen van: hun begrip van zero trust en ZTNA, de voordelen en uitdagingen die volgens hen met een zero trust-strategie gepaard gaan en de componenten en implementatie van een zero trust-strategie. De enquête werd in september 2021 uitgevoerd onder 472 besluitvormers op het gebied van IT en security in 24 landen. Zij waren actief bij organisaties in vrijwel elke branche, waaronder de publieke sector.

Aanvullende informatie

- Lees het blog voor waardevolle aanbevelingen op basis van het onderzoek.

- Ontdek hoe de toegang op afstand van mobiele en thuiswerkers tot applicaties effectiever kan worden beveiligd met Fortinet Zero Trust Network Access.

Meer over

Lees ook

"Bedrijven investeren jaarlijks ruim 92.000 euro voor bijscholing cybersecurityteams"

In het recente onderzoek 'Het portret van de moderne informatiesecurityprofessional' deed Kaspersky onderzoek naar het wereldwijde tekort aan cybersecuritypersoneel. Zo onderzocht het de exacte redenen waarom bedrijven te weinig cybersecuritydeskundigen hebben.

Onderzoek WatchGuard: sterke stijging evasive malware

Het gebruik van malware dat detectiemethoden probeert te omzeilen (‘evasive malware’) is het laatste kwartaal van 2023 fors gestegen. Daarnaast hebben hackers het steeds vaker voorzien op Exchange-mailservers. Het aantal ransomwarebesmettingen blijft wel verder afnemen, waarschijnlijk door diverse internationale inspanningen.

‘’Innovatie op het gebied van cybersecurity blijft achter in Nederland’’

De huidige innovatiekracht in Nederland en Europa op het gebied van cybersecurity blijft achter, ten opzichte van de Verenigde Staten en China. Dat blijkt uit het deze week verschenen boek ‘Security Innovation Stories’, geschreven door Bram de Bruijn in samenwerking met Frank van Summeren.