Fortinet: 10% van wereldwijde IoT-aanvallen gehost op servers in Nederland

Fortinet heeft de uitkomsten bekend gemaakt van onderzoek naar cyberaanvallen op het gebied van Internet of Things (IoT). Deze zijn gebaseerd op de gegevens van 2022, die voorkomen uit het wereldwijde netwerk van honeypots van FortiGuard Labs, het onderzoekteam van Fortinet. Deze honeypots dienen als digitaal lokaas voor cybercriminelen en helpen bij het vastleggen en volgen van aanvalscampagnes die ten doel hebben om IoT-apparaten met malware te besmetten. Meestal gebeurt dit om die om te vormen tot bots. Cybercriminelen kunnen op die manier een grootschalig botnetwerk in het leven roepen voor het uitvoeren van Distributed Denial of Service (DDoS)-aanvallen.

Uit de gegevens blijkt dat deze malware-campagnes in de meeste gevallen gebruik maken van brute force-aanvallen. Bij een brute-force aanval proberen de aanvallers systematisch wachtwoorden en encryptiesleutels uit totdat er één blijkt te werken. Hiermee kunnen ze de aanmeldingsgegevens voor Telnet en het netwerkcommunicatieprotocol SSH achterhalen en toegang krijgen tot IoT-apparaten. Vervolgens voeren ze executables uit om die tot bots om te vormen.

- In 2022 registreerde FortiGuard Labs meer dan 210 miljoen succesvolle brute force-aanvallen. Uit de informatie blijkt dat het aantal maandelijkse succesvolle brute force-aanvallen op de honeypots vooral in de maand juli wereldwijd zeer groot was.

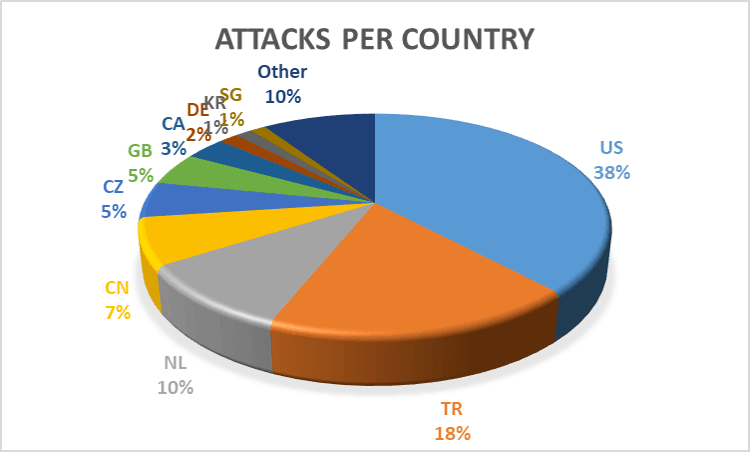

- Maar liefst 10 procent van de aanvallen (2.170.871) was in 2022 afkomstig uit Nederland. Hierbij werd uitgegaan van de landen waarin de servers van cybercriminelen werden gehost. (Afbeelding).

IoT-malware maakt voor het besmetten van apparatuur niet alleen gebruik van aanmeldingsgegevens die op basis van brute force-aanvallen zijn verkregen, maar ook van kwetsbaarheden (onbeveiligde achterdeurtjes) in de hardware. Dat gold bijvoorbeeld voor de Beastmode Mirai-campagne. Malware richt zich zowel op oude als nieuwe kwetsbaarheden om IoT-apparatuur te besmetten en zich te verspreiden. De meeste malware heeft het gemunt op kwetsbaarheden in routers. Uit de data van FortiGuard Labs blijkt dat er nog altijd op grote schaal misbruik wordt gemaakt van oude kwetsbaarheden die terugvoeren tot 2014.

Tot slot meldt FortiGuard Labs ook een groeiende verscheidenheid aan malware-varianten die in de programmeertaal Go zijn geschreven. Dit wordt toegeschreven aan de toenemende beschikbaarheid van broncode voor malware in bijvoorbeeld GitHub. Dit maakt het veel eenvoudiger voor relatief onervaren cybercriminelen om botnets te vormen en voor aanvallen in te zetten. Gezien de toegenomen belangstelling voor het gebruik van de programmeertaal Go voor de ontwikkeling van malware verwacht men dat dit jaar nog veel meer op Go gebaseerde IoT-botnets ingezet worden.

Aanvullende informatie:

- Meer informatie vindt u in de blog 2022 IoT Threat Research

- Lees meer over de manier waarop klanten van Fortinet hun organisatie beveiligen.

Meer over

Lees ook

Laat IoT-apparaten niet langer blinde vlekken in de beveiliging zijn

Zes tips voor het detecteren, analyseren en blokkeren van IoT-aanvallen

Hacker bezorgt huishoudens kerstkaart via de printer

Niet updaten slimme apparaten vergroot risico om gehackt te worden

DigiCert root-certificeringsinstantie goedgekeurd voor Matter-apparaatcertificering door Connectivity Standards Alliance

DigiCert, leverancier van digital trust (digitaal vertrouwen), maakt bekend dat zijn Root certificaat-autoriteit (CA) door de Connectivity Standards Alliance (Alliance) is goedgekeurd voor Matter apparaatcertificering. Als de eerste root certificaat-autoriteit die is goedgekeurd voor Matter, ook wel Product Attestation Authority (PAA) genoemd, kan1