Ethische hackers: 'Rabobank laat kwetsbaarheden maandenlang liggen'

De Rabobank onderneemt in sommige gevallen pas na maanden actie op meldingen van 'ethische hackers' over cross-site scripting (XSS) en SQL-injectie kwetsbaarheden op zijn website. Het melden van kwetsbaarheden heeft volgens de Nederlandse hackersgroep 'xLimbolandx Team' geen zin.

Dit blijkt uit een mailwisseling tussen de hackersgroep en de Rabobank die in handen is van Webwereld. De e-mails zijn tussen oktober 2013 en februari 2014 verzonden en maken melding van honderden XSS- en SQL-kwetsbaarheden. De kwetsbaarheden zouden aangetroffen zijn in de websites Rabomobiel.nl, Rabobank.de, rabbo.evolution-e.com en Rabobankwaterland.nl, die allen door de Rabobank worden beheerd.

Gebrekkige communicatie

Het feit dat sommige kwetsbaarheden maandenlang blijven liggen zou vooral door de gebrekkig interne communicatie van de Rabobank worden veroorzaakt. Meerdere afdelingen van de bank zouden zich bezig houden met meldingen van ethische hackers. De communicatie tussen deze afdelingen is echter niet goed, wat voor veel vertraging zorgt.

De problemen hebben kwaad bloed gezet bij de hackers. De hackersgroep stelt dat het melden van beveiligingsproblemen bij de Rabobank voorlopig geen zin heeft. Dit terwijl de acties van de ethische hackers er juist voor zorgen dat dergelijke kwetsbaarheden verholpen kunnen worden zodat klanten hier geen hinder van ondervinden.

Beloningen

De hackersgroep is ook niet te spreken over de hoogte van de vergoedingen die de Rabobank aan ethische hackers uitkeert. Concurrerende Nederlandse banken zouden aanzienlijk meer over hebben voor meldingen over ernstige kwetsbaarheden. De hackers zouden één vergoeding krijgen, ongeacht het aantal kwetsbaarheden dat zij bij de Rabobank melden. In de meeste gevallen zou het gaan om een bedrag tussen de 50 en 100 euro.

De Rabobank laat in een reactie aan Webwereld weten voortdurend te investeren in de infrastructuur en de producten. Ook meldt de bank er bewust voor te hebben gekozen om meerdere afdelingen de meldingen over kwetsbaarheden te laten behandelen. De hoogte van de vergoedingen zou simpelweg afhankelijk zijn van de ernst van de kwetsbaarheid.

Meer over

Lees ook

Proofpoint: Chinese hackers richten zich op energiesector

Proofpoint heeft een recente campagne van TA423 (ook wel bekend als Leviathan / APT40) onderzocht. Deze groep wordt in verband gebracht met de Chinese staat. De campagne omvat een internationaal gebied, maar richt zich voornamelijk op de regio Azië-Pacific, Australische overheidsinstanties en bedrijven en landen die actief zijn in de Zuid-Chinese1

Venafi: bijna tweederde bedrijven denkt te zijn aangevallen door staatshackers

Venafi maakt de resultaten bekend van een onderzoek naar de impact van het toenemend aantal cyberaanvallen door staatshackers en de recente geopolitieke ontwikkelingen. 64% van ruim 1.100 ondervraagde securitymanagers denkt dan hun organisatie is aangevallen door hackers die in opdracht van landsregeringen werken. Verder heeft 66% de cyberstrategi1

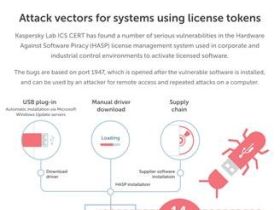

Kaspersky Lab ontdekt meerdere kwetsbaarheden in wijd verspreide bedrijfssoftware voor licentiebeheer

ICS CERT onderzoekers van Kaspersky Lab hebben een aantal ernstige kwetsbaarheden aangetroffen in het licentiebeheersysteem Hardware Against Software Piracy (HASP), dat veel wordt toegepast in bedrijfs- en ICS-omgevingen om software onder licentie te activeren. Wereldwijd loopt het aantal systemen met deze technologie wellicht in de honderdduizend1