ESET ontdekt Industroyer, de gevaarlijkste malware gericht op industriële systemen sinds Stuxnet

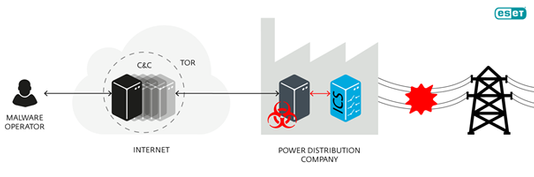

De cyberaanval waardoor de Oekraïense hoofdstad Kiev in december 2016 een uur lang zonder stroom zat, is waarschijnlijk veroorzaakt door de malware Win32/Industroyer. Onderzoekers van IT-beveiliger ESET vonden sporen van deze geavanceerde en extreem gevaarlijke malware, die in staat is om aanzienlijke schade aan te richten aan een elektriciteitsnetwerk en andere, kritieke infrastructuur. ESET waarschuwt dat een Industroyer-aanval ook in Nederland kan plaatsvinden.

ESET beschouwt Industroyer als de grootste bedreiging voor industriële controlesystemen sinds Stuxnet. Die malware wordt gezien als één van de slimste en gevaarlijkste malware ooit. De aangetroffen variant van Industroyer was specifiek gericht op één organisatie in Oekraïne. Maar het is erg eenvoudig om de malware aan te passen en te gebruiken voor een aanval op organisaties overal ter wereld.

Nederland nu gewaarschuwd

Dave Maasland, algemeen directeur ESET Nederland, waarschuwt dat Industroyer ook in ons land grote schade kan aanrichten. “Het is aannemelijk dat verschillende Nederlandse energiebedrijven dezelfde apparatuur gebruiken als hun collega’s in Oekraïne gebruiken voor het beheer van het elektriciteitsnetwerk. Met een paar minimale aanpassingen kan ook Nederland slachtoffer worden van Industroyer. De aanval in Oekraïne moet voor iedereen ter wereld een wake-upcall zijn, zeker óók in Nederland.”

De impact van Industroyer

Industroyer is een bijzonder gevaarlijke bedreiging, aangezien het in staat is om stroomstationschakelaars en stroomonderbrekers direct te bedienen. Hiervoor wordt gebruik gemaakt van industriële communicatieprotocollen die wereldwijd gebruikt worden in stroomvoorzieningsinfrastructuur, transportcontrolesystemen en andere kritieke infrastructuursystemen (water, gas). Deze schakelaars zijn digitale equivalenten van analoge schakelaars; technisch gezien kunnen ze worden ontworpen om verschillende functies uit te voeren. Zo kan de potentiële impact variëren van het uitzetten van de stroomverdeling, cascadingfouten naar ernstige schade aan apparatuur. Verstoring van dergelijke systemen kan direct of indirect de werking van vitale diensten beïnvloeden.

Meer over

Lees ook

Klanten van Rabobank en ING zijn doelwit van nieuwe bankingtrojan

Klanten van de Rabobank en ING zijn doelwit van een nieuwe versie van de bankingtrojan Zeus. De trojan wordt verspreidt in JPG-afbeeldingen die overal op internet zijn geüpload. Hiervoor waarschuwt Jerome Segura van Malwarebytes, die samen met de Franse onderzoeker Xylitol de nieuwe malware heeft onderzocht. De onderzoekers hebben ontdekt dat alle1

Hackers verstoppen malware in RTF-documenten

Hackers verstoppen steeds vaker hun malware in RTF-documenten. Hiervoor waarschuwt in ieder geval beveiligingsbedrijf Trend Micro. De RTF-documenten worden voorzien van een embedded Control Panel (CPL)-bestand, die de malware naar de computer van het slachtoffer download. CPL-bestanden zijn bedoeld om informatie over de configuratie van het systee1

Supermalware The Mask bespioneert overheden, diplomaten en olie- & gassector

De supermalware The Mask bespioneert al zeker zes jaar lang ongemerkt allerlei doelwitten. De malware richt zich op zowel overheden en diplomaten als de gas- en oliesector. Dit stelt Kaspersky, dat meer details over de zeer geavanceerde malware bekend heeft gemaakt. De malware heeft van zijn makers de naam 'Careto' gekregen, wat het Spaanse woord1