Encryptie van Telegram blijkt niet 100% waterdicht

De app Telegram moet een veilig alternatief bieden voor populaire chatapps als WhatsApp. Geen enkele software is echter honderd procent waterdicht, ook Telegram niet. Twee beveiligingsonderzoekers hebben een kwetsbaarheid in Telegram aangetroffen waarmee versleutelde gesprekken kunnen worden gekraakt.

De kwetsbaarheid is ontdekt door Alex Rad en Juliano Rizzo. Het beveiligingsgat heeft vooral te maken met de wijze waarop gebruikers omgaan met de beveiliging van Telegram. Gebruikers van de beveiligde chatapp kunnen gebruik maken van end-to-end-encryptie. Wie dit wil zal visuele vingerafdrukken moeten vergelijken, die kan worden afgeleid uit de gedeelde geheime sleutel.

Visuele vingerafdruk uitwisselen

Gebruikers zijn vaak echter niet bij elkaar in de buurt aanwezig en kunnen dus niet zo maar naar elkaar toelopen om de visuele vingerafdruk te vergelijken. Veel gebruikers kiezen er daarom voor een screenshot te maken van de vingerafdruk en deze door te sturen naar hun gesprekspartner. Hier gaat het dan ook fout. Deze screenshot kan namelijk via een man-in-the-middle-aanval worden onderschept, waardoor de visuele vingerafdruk in handen valt van een aanvaller.

Door de mogelijkheid de visuele vingerafdruk af te leiden van de gedeelde geheime sleutel kunnen aanvallers daarnaast zelf een nepversie van de visuele vingerafdruk maken. Hier is echter wel een enorme hoeveelheid rekenkracht voor nodig. In de praktijk kan dan ook alleen een aanvaller die de beschikking heeft over een supercomputer of botnet een dergelijke visuele vingerafdruk namaken.

‘Aanvallen zijn zeer kostbaar’

Telegram stelt dan ook misbruik van de kwetsbaarheid in de praktijk niet haalbaar is. Gebruikers zouden maar liefst een biljoen dollar en 50 miljard kWh aan elektriciteit moeten inzetten om de beveiliging van een gesprek te kraken en deze af te kunnen luisteren. Voor geen enkel gesprek zou deze investering de moeite waard zijn. Telegram stelt dan ook dat gebruikers geen gevaar lopen.

Meer over

Lees ook

Onderzoekers ontwikkelen betrouwbare exploit voor Stagefright bug

Een groep Israëlische onderzoekers is erin geslaagd een betrouwbare exploit te ontwikkelen voor de Stagefright bug die vorig jaar in Android opdook. De implementatie van Stagefright wordt door de onderzoekers ‘Metaphor’ genoemd. Stagefright is een software library die in Android wordt gebruikt om video’s en andere media te verwerken. Deze library1

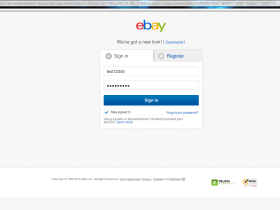

Ernstig XSS-lek aangetroffen in website van eBay

Een ernstige beveiligingslek is aangetroffen in eBay. Het gaat om een Cross-Site Scripting (XSS) kwetsbaarheid waarmee cybercriminelen hun eigen malafide code in de website van eBay konden injecteren. Hiermee konden aanvallers bezoekers van de legitieme website van eBay een malafide inlogscherm voorschotelen in een poging inloggegevens buit te mak1

Beveiligingsbedrijf biedt 1 miljoen dollar voor iOS-kwetsbaarheid

Beveiligingsonderzoekers die een ernstige kwetsbaarheid weten te vinden in het iOS besturingssysteem van Apple kunnen hier fors aan verdienen. Zerodium, een beveiligingsbedrijf dat een exploit acquisition platform heeft ontwikkeld, biedt één miljoen dollar voor een exploit waarmee een aanvaller op afstand de volledige controle over een iOS-gebasee1