Dynatrace versterkt beveiliging met realtime aanvalsdetectie en verdediging

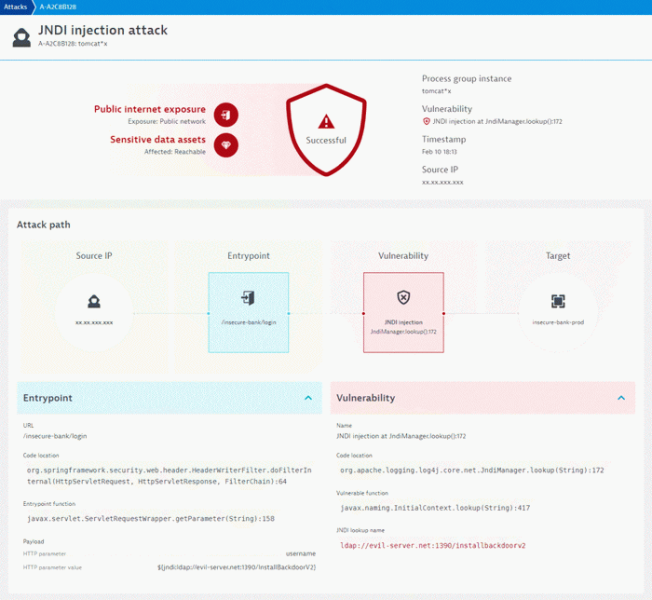

Dynatrace, specialist in software intelligence, heeft de Application Security Module uitgebreid met functionaliteit voor het automatisch in realtime detecteren van aanvallen. Ook beschermt de nieuwe functionaliteit tegen aanvallen die kritieke kwetsbaarheden willen misbruiken, zoals Log4Shell. Dit is een uitbreiding van de bestaande mogelijkheden voor automatische detectie van runtime kwetsbaarheden in cloudapplicaties en containerworkloads. Nu kunnen organisaties hun applicaties in realtime beschermen en het automatiseren van DevSecOps uitbreiden, terwijl ze de security en verwerking van digitale services verbeteren.

Dynatrace Smartscape levert een continu en automatisch bijgewerkte topologie, terwijl Davis, de AI-engine van het Dynatrace-platform, realtime inzicht en prioritering van de kwetsbaarheden biedt. Deze combinatie stelt Dynatrace in staat om de beveiliging van applicaties te versterken met:

- Nauwkeurige identificatie en prioritering van kwetsbaarheden - de teams krijgen een duidelijk inzicht in de belangrijkste kwetsbaarheden die moeten worden aangepakt en verliezen geen tijd meer aan het opsporen van loze meldingen.

- Proactief verhelpen van kwetsbaarheden - door een integratie in DevOps-toolchains, zoals de oplossingen van Atlassian, Slack en ServiceNow.

- Automatische aanvalsdetectie en -blokkering - zelfbescherming van runtime-toepassingen tegen de belangrijkste bedreigingen van het Open Web Application Security Project (OWASP), zoals het injecteren van code in SQL en commando’s.

"Het is noodzakelijk al onze systemen proactief te beschermen om de veiligheidsrisico's te beperken", zegt David Catanoso, Acting Director Cloud & Edge Solutions in Infrastructure Operations van het US Department of Veterans Affairs. "Wij hanteren een gelaagde beveiligingsaanpak en Dynatrace is een van de oplossingen die we gebruiken omdat het snel kwetsbaarheden identificeert voor de geobserveerde applicaties in al onze clouds. Bijvoorbeeld: bij de Log4shell-kwetsbaarheid heeft het Dynatrace-platform precies geïdentificeerd waar de kwetsbaarheid zich voordeed, prioriteit gegeven aan de systemen en runtime-omgevingen die onmiddellijke aandacht nodig hadden en ons ervan weerhouden tijd te verspillen in ‘war rooms’ en aan het opvolgen van loze meldingen."

"Organisaties werken aan het verbeteren van hun beveiliging met het testen van applicaties en DevSecOps-processen, maar dat is niet genoeg voor de zeer dynamische cloud-native omgevingen", zegt Steve Tack, SVP van Product Management, bij Dynatrace. "Om onze klanten in staat te stellen proactief, innovatief en veilig te zijn, verheugt het ons functionaliteit voor het automatisch in realtime detecteren en blokkeren van aanvallen toe te voegen aan onze sterkten - namelijk het identificeren en prioriteren van kwetsbaarheden. Met de intelligentie en automatisering van Dynatrace kunnen organisaties risico's in de hele levenscyclus van softwareontwikkeling verminderen, de doorvoer versnellen en moderne cloudworkloads en -applicaties beveiligen."

Lees meer over deze beveiligingsverbeteringen in de blog over Dynatrace Application Security Module.

Meer over

Lees ook

Mogelijk datalek bij Rivas Zorggroep

Een cybercrimineel heeft toegang gehad tot e-mailgegevens van medewerkers van Rivas Zorggroep. Hierdoor kan niet worden uitgesloten dat de aanvaller e-mails van de jeugdgezondheidszorg in Papendrecht heeft ingezien. Deze e-mails bevatten onder andere uitnodigingen en afspraken met cliënten. Rivas meldt dat de aanvaller vermoedelijk op zoek was na1

CloudFlare getroffen door datalek

Gevoelige gegevens van klanten van CloudFlare zijn door een fout in de HTML-parser van CloudFlare toegankelijk geweest voor onbevoegden. Daarnaast werd de data geïndexeerd in de cache van zoekmachines. De problemen zijn inmiddels opgelost. CloudFlare meldt op zijn blog dat de problemen zijn gemeld door Tavis Ormandy, een beveiligingsonderzoeker v1

CWI en Google voeren succesvolle collision-aanval uit op sha-1-algoritme

Onderzoekers van het Centrum Wiskunde & Informatica (CWI) in Amsterdam en Google zijn erin geslaagd met succes een collision-aanval uit te voeren op het sha-1-algoritme. Het secure hash algorithm (sha) is een hashfunctie die data omzet in een unieke hashcode. Dit algoritme wordt onder andere gebruikt voor digitale handtekeningen, het beveilige1