‘Door NotPetya gegijzelde data kan worden ontsleuteld’

Het blijkt in sommige gevallen mogelijk te zijn data die is versleuteld door Petya/NotPetya te ontsleutelen. Dit kan echter alleen als de malware op het getroffen systeem beheerdersrechten had.

Dit meldt Positive Technologies in een blogpost. Het bedrijf meldt dat NotPetya zonder beheerdersrechten data van slachtoffers versleuteld met AES-encryptie, terwijl het besturingssysteem niet wordt aangetast. In dit geval is het alleen mogelijk de data te ontsleutelen met behulp van de private RSA-sleutel, die vooralsnog niet beschikbaar is.

Salsa20-algoritme

Indien NotPetya echter beheerdersrechten heeft weten te verkrijgen is het Salsa20-algoritme gebruikt om de volledige harde schijf van slachtoffers te versleutelen. De makers van NotPetya hebben volgens Positive Technologies echter fouten gemaakt bij de implementatie van dit algoritme. Door deze fouten is de harde schijf versleuteld met een 128-bit sleutel, in plaats van een 256-bit variant. Het kraken van een 128-bit sleutel is echter nog steeds zeer tijdrovend.

Door de wijze waarop het Salsa20-algoritme is geïmplementeerd is het echter mogelijk de harde schijf van getroffen systemen zonder sleutel te ontsleutelen. Salsa20 is een 'synchronous stream cipher' die voor het versleutelen van bestanden gebruik maakt van keystream. NotPetya blijkt bestanden die groter zijn dan 4MB in veel gevallen met dezelfde keystream-fragmenten te hebben versleuteld.

Keystream achterhalen

Deze keystream kan worden achterhaald aan de hand van bekende bestanden waarvan zeker is dat die kunnen worden teruggevonden op de versleutelde harde schijf. Zo wijst Positive Technologies erop dat een schone installatie van Windows 8.1 uit meer dan 200.000 bestanden bestaat, waarvan een flink deel terug te vinden zijn op de versleutelde harde schijf van slachtoffers. Aan de hand van deze Windows-bestanden is het volgens het bedrijf mogelijk de keystream te achterhalen, waardoor vervolgens de bestanden kunnen worden ontsleuteld.

Momenteel is er nog geen tool beschikbaar waarmee die proces kan worden geautomatiseerd. Positive Technologies verwacht dat datarecovery specialisten echter hiervoor tools zullen ontwikkelen.

Meer over

Lees ook

WatchGuard’s Internet Security Report onthult nieuwe social-engineeringtrends

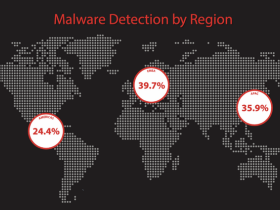

Phishers maken in toenemende mate gebruik van browsergebaseerde social-engineeringstrategieën. Daarnaast groeit de malware dat banden heeft met natiestaten. Ook nemen de hoeveelheid zerodaymalware en de zogenaamde ‘living-off-the-land attacks’ toe. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Pure Storage verbetert de continuïteit van data met een nieuwe SLA-garantie voor Evergreen//One

Pure Storage heeft tijdens Pure//Accelerate 2023 de eerste ransomware recovery Service Level Agreement (SLA) aangekondigd die een schone storageomgeving garandeert na een aanval.

Qualys Threat Research brengt 2,3 miljard kwetsbaarheden in IT-middelen aan het licht

Qualys detecteerde in 2022 wereldwijd meer dan 2,3 miljard kwetsbaarheden in IT-middelen. Cybercriminelen maken hier steeds opportunistischer en flexibeler misbruik van om succesvolle aanvallen uit te voeren. Dit blijkt uit het 2023 TruRisk Research Report van de Qualys Threat Unit (TRU)