Digitale veiligheid in een post-malware-wereld

Cyberbeveiligingsbedrijf F-Secure brengt een rapport uit over de toestand van de digitale veiligheid in de wereld. Het rapport ‘2017 State of Cyber Security’ beschrijft actuele trends en ontwikkelingen en legt de nadruk op de verschuiving van conventionele malware naar veel dynamischere dreigingen.

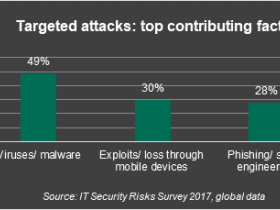

“Hedendaagse dreigingen zijn te slim voor de ouderwetse, eendimensionale beveiligingsmethoden, hoe robuust deze ook lijken te zijn. Phishing, de online verkoop van lijsten van gehackte accounts en netwerken en andere middelen brengen overheden en Fortune 500-bedrijven binnen het bereik van een hele nieuwe groep aanvallers,” zegt F-Secure security-adviseur Sean Sullivan. “We leven in een post-malware-wereld. Het risicolandschap is geïndustrialiseerd en criminelen van nu gebruiken veel meer middelen dan standaard malware om geld binnen te halen.”

“Hedendaagse dreigingen zijn te slim voor de ouderwetse, eendimensionale beveiligingsmethoden, hoe robuust deze ook lijken te zijn. Phishing, de online verkoop van lijsten van gehackte accounts en netwerken en andere middelen brengen overheden en Fortune 500-bedrijven binnen het bereik van een hele nieuwe groep aanvallers,” zegt F-Secure security-adviseur Sean Sullivan. “We leven in een post-malware-wereld. Het risicolandschap is geïndustrialiseerd en criminelen van nu gebruiken veel meer middelen dan standaard malware om geld binnen te halen.”

Het onderzoek verschaft data en inzichten in wat - volgens security-onderzoekers en -specialisten - de belangrijkste elementen zijn in de bedreiging van onze digitale veiligheid. Dit is een aantal van hun belangrijkste bevindingen:

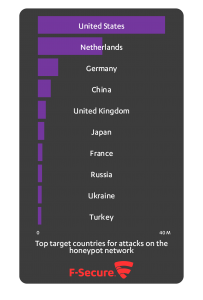

- Hackers voeren de meerderheid van hun verkenningsacties (active reconnaissance) uit vanaf IP-adressen in slechts tien landen; met Rusland, Nederland, de VS, China en Duitsland als belangrijkste ‘uitvalsbases’.

- Oudere Android-versies blijven een risico voor mobiele apparaten, met Indonesië als grootste gebruiker van verouderde Android-software en Noorwegen als kleinste.

- De meeste digitale aanvallen worden uitgevoerd met redelijk basale scripts op slecht onderhouden infrastructuren.

- In 2016 werden 197 nieuwe soorten ransomware ontdekt, vergeleken met 44 in 2015.

- Het gebruik van exploit kits is in 2016 gedaald.

Het rapport bevat ook artikelen over de belangrijkste evenementen en trends in 2016, zoals het Mirai-botnet, ‘upstream attacks’, digitale misdaad en algemene IT-trends die tezamen het risicolandschap bepalen. Ook andere organisaties leverden bijdragen aan het rapport, onder meer de Finse telecomtoezichthouder, Virus Bulletin en AV-TEST.

Volgens F-Secure’s beveiligingsdeskundige Andy Patel is de centrale boodschap van het rapport bedoeld voor beveiligers om het belang van risicobeheer te benadrukken. “Ordinaire malware, zoals ransomware, wordt nog steeds het meest gebruikt en endpoint-beveiliging is een uitstekende manier om gebruikers te beschermen tegen de risico’s daarvan. Daarnaast moeten beveiligers gaan nadenken over risicobeoordeling, penetratietesten, inbreukdetectie, incidentresponstijd en crisismanagement. Tenminste, als zij digitale beveiligingsplannen willen die ook werken wanneer aanvallers hun verdedigingsmechanismen hebben uitgevogeld. “De bommenwerper breekt er altijd doorheen. Beveiligers kunnen er maar beter klaar voor zijn,” aldus Patel.

Meer over

Lees ook

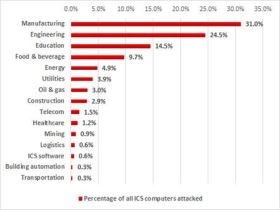

Industriële cybersecurity eerste helft 2017: één derde van aanvallen op ICS-computer was bij productiebedrijven

Gedurende de eerste helft van het jaar zijn productiebedrijven het meest vatbaar gebleken voor aanvallen: ICS-computers binnen dergelijke bedrijven maken ongeveer één derde uit van alle aangevallen systemen, blijkt uit het rapport 'Threat landscape for industrial automation systems in H1 2017' van Kaspersky Lab. De piek in de aanvalfrequentie is i1

Door medewerkers veroorzaakte cyberschade wordt vaak niet ontdekt

Werknemers houden in 40% van de bedrijven wereldwijd IT-beveiligingsincidenten achter – zo blijkt uit een nieuw rapport van Kaspersky Lab en B2B International, 'Human Factor in IT Security: How Employees are Making Businesses Vulnerable from Within'. Aangezien elk jaar 46% van de IT-beveiligingsincidenten door eigen medewerkers wordt veroorzaakt,1

Kwartaalrapport Kaspersky Lab: van zero-day exploits tot ransomware

In het tweede kwartaal van 2017 hebben we ervaren dreigingsactoren – ontwikkelaars van malware – een rijk scala aan nieuwe en verbeterde kwaadaardige tools de wereld in zien sturen, waaronder drie zero-day exploits en twee aanvallen zonder precedent: WannaCry en ExPetr. Deskundige analyse van de laatste twee suggereert dat de code nog niet helemaa1