C2 Transfer: veilige bestandsoverdracht voor bedrijven en teams

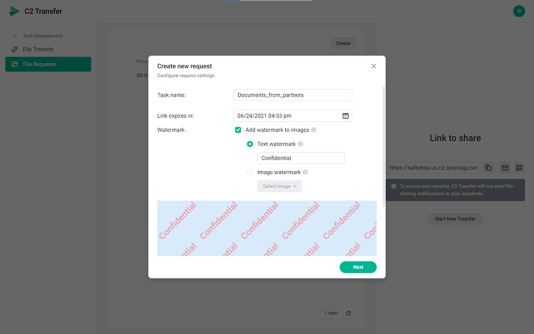

Synology heeft de beschikbaarheid van C2 Transfer aangekondigd, een nieuwe cloudoplossing voor veilige overdracht van bestanden tussen bedrijven en hun klanten, partners en andere externe partijen.

Identiteitscontrole en end-to-end-versleuteling

Snellere externe workflows

Meer over

Lees ook

'Telecomproviders moesten van de Britten kiezen voor een zwakkere encryptie'

De eerste versie van het gsm-protocol, A5/1, is voorzien van een zwakkere encryptie dan oorspronkelijk de bedoeling was. De Britse geheime dienst GCHQ zou alle betrokken providers hiervoor flink onder druk hebben gezet. Dit stelt Peter van der Arend, die voor het Nederlandse PTT meewerkte aan het ontwerp van het protocol, in een interview met de1

Secure Pro Keyboard versleutelt draadloze verbinding met computer

Wie met gevoelige documenten werkt moet goed op zijn beveiliging letten. Alleen een virusscanner installeren is niet voldoende. Een keylogger, een oplossing die de toetsaanslagen op een machine registreert, is bijvoorbeeld beschikbaar in zowel een softwarematige als hardwarematige variant. De hardwarematige variant wordt door antivirussoftware nie1

Hackers misbruiken onwaakzaamheid over bekende kwetsbaarheid in netwerktijdprotocol

Sommige kwetsbaarheden worden zo weinig misbruikt dat eigenlijk niemand er aandacht aan besteed. Een voorbeeld hiervan is NTP-servers. Cybercriminelen hebben onverwachts een flinke hoeveelheid aanvallen op netwerktijdprotocol (NTP)-servers uitgevoerd, waardoor zij allerlei servers van grote bedrijven konden neerhalen. Symantec meldt een plotselin1