BlackBerry geeft reverse-engineering-tool gratis vrij in de strijd tegen cyberaanvallen

BlackBerry Limited stelt een opensourcetool beschikbaar waarmee cybersecurity-professionals gemakkelijker malware kunnen ontmantelen met behulp van reverse-engineering. Met de tool, PE Tree genaamd, blijft BlackBerry zich inzetten in de strijd tegen voortdurend veranderende cyberdreigingen.

Steeds geavanceerder

Reverse-engineering van malware is een extreem tijds- en arbeidsintensief proces. Het kan uren duren om een softwareprogramma te demonteren en te deconstrueren voor analyse. Hiervoor ontwikkelde het BlackBerry Research and Intelligence-team een opensourcetool, aanvankelijk bedoeld voor intern gebruik. Nu stelt BlackBerry deze tool gratis beschikbaar voor alle cybersecurity-professionals.

"Cyberaanvallen blijven zich ontwikkelen en worden steeds geavanceerder, met de intentie om nog meer schade aan te richten", zegt Eric Milam, Vice President Research Operations bij BlackBerry. “Terwijl cybercriminelen hun tactieken verbeteren, hebben security-professionals behoefte aan nieuwe tools om organisaties en mensen te beschermen. We hebben deze oplossing ontwikkeld om professionals te helpen in deze strijd. Er zijn momenteel al meer dan 1 miljard typen malware en dat aantal blijft groeien."

Opensource voor Windows, Linux en Mac

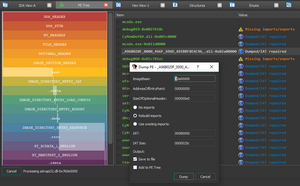

PE Tree maakt het voor reverse-engineers mogelijk om Portable Executable (PE)-bestanden in een tree-view te bekijken met pefile en PyQt5. Hierdoor wordt de drempel voor het verwijderen en reconstrueren van malware verlaagd. Tegelijkertijd wordt er een opensource PE-viewer-codebasis aangeboden voor verdere ontwikkeling. De tool kan ook worden geïntegreerd met Hex-Rays 'IDA Pro-decompiler om gemakkelijke navigatie van PE-structuren mogelijk te maken, PE-bestanden te verwijderen en importreconstructie uit te voeren. Dit is cruciaal in de strijd om verschillende soorten malware te identificeren en te stoppen.

De tool is ontwikkeld in Python en ondersteunt de besturingssystemen Windows®, Linux® en Mac®. PE Tree kan worden geïnstalleerd en uitgevoerd als een zelfstandige toepassing of als een IDAPython-plugin. Zo kunnen gebruikers elk werkbaar Windows-bestand bekijken en zien wat de samenstelling ervan is.

Lees hier meer over PE Tree.

Black Hat 2020

Tijdens Black Hat USA 2020 (van 1 tot 6 augustus 2020) zal Kevin Livelli, BlackBerry's Director of Threat Intelligence, op woensdag 5 augustus om 20:00 uur Nederlandse tijd (11:00 PT) een webinar geven over Decade of the RATs. BlackBerry presenteert daarnaast een gesponsord webinar over de samenwerking met Intel om cryptojacking-malware te stoppen en over BlackBerry® Optics AI gebaseerde EDR-technologie voor Linux.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames