Barracuda Email Threat Scanner detecteert miljoenen aanvallen die worden gemist door de bestaande beveiligingsoplossingen

Barracuda lanceert een compleet herziene versie van de Barracuda Email Threat Scanner. Dit is een gratis tool die helpt bij het detecteren van e-maildreigingen die langs de e-mailgateway van bedrijven zijn gekomen. Daarbij gaat het onder andere om zeer gerichte aanvallen zoals spearphishing, business email compromise (BEC), het overnemen van email conversaties en het nabootsen van services.

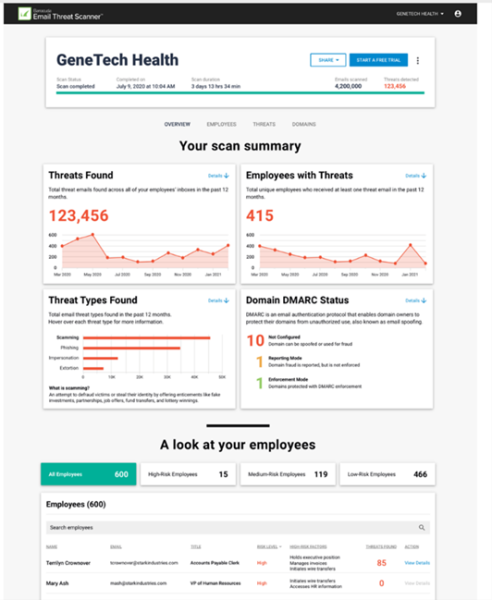

Iedere scan levert een rapport op over de aangetroffen dreigingen, maar ook over de emaildomeinen en werknemers die risico lopen. Deze informatie helpt organisaties om kwetsbaarheden in de bestaande e-mailbeveiliging te identificeren en te verhelpen.

De vernieuwde Barracuda Email Threat Scanner biedt onder andere een update van de gebruikersinterface voor het dashboard van de scanner:

- Scan preview pagina, waarmee gebruikers de voortgang van hun scan kunnen volgen terwijl deze wordt uitgevoerd;

- Real-time overzicht van de eerste resultaten terwijl Email Threat Scanner mailboxen verder scant en dreigingen detecteert;

- Verbeterde dashboardrapportage van de gedetecteerde dreigingen, waarmee het gemakkelijker wordt om in te zoomen op specifieke bevindingen en deze te interpreteren;

- Een 14-dagen gratis proefversie van Barracuda Sentinel kan nu rechtstreeks vanuit de scanner worden gestart, zodat klanten kunnen ervaren welke voordelen continue bescherming biedt.

In 2020 hebben 4.550 organisaties over de hele wereld Barracuda Email Threat Scanner gebruikt om 2.600.531 mailboxen te scannen, waarbij 2.029.413 dreigingen werden gedetecteerd. Per organisatie werden gemiddeld 512 dreigingen aangetroffen en in één op de zeven mailboxen (14%) werd minstens één dreiging gevonden, zelfs wanneer berichten werden gescand door een e-mailgateway-oplossing.

De gedetecteerde aanvallen vallen onder vier soorten e-maildreigingen: phishing, scamming, afpersing en business email compromise (BEC). Van de ruim twee miljoen unieke dreigingen die werden gevonden, werd phishing het meest gemist door de bestaande e-mailbeveiligingsoplossingen van organisaties (59%). Scamming kwam op de tweede plaats (39%). Afpersing (9%) en BEC (8%) kwamen minder vaak voor, maar cybercriminelen voeren dit type aanval vaak op een kleinere schaal uit, omdat deze sterk gepersonaliseerd zijn.

“Spearphishing is gevaarlijker dan ooit omdat aanvallers steeds geraffineerder te werk gaan. Hoewel veel organisaties hebben geïnvesteerd in bescherming tegen e-maildreigingen, weten veel van deze aanvallen toch door de gateways te komen en komen ze terecht in de inbox van gebruikers”, zegt Alain Luxembourg, regional director Benelux voor Barracuda. “Zoals uit deze cijfers blijkt, bieden traditionele e-mailgateways geen afdoende bescherming. Voor een optimale beveiliging zouden klanten ook API-gebaseerde inbox-bescherming moeten inzetten”

Barracuda Sentinel integreert rechtstreeks in Office 365 om dreigingen in het e-mailsysteem te detecteren die niet worden herkend door traditionele beveiligingsgateways. Kijk op https://www.barracuda.com/products/sentinel voor meer informatie.

Aanvullende informatie:

- Meer informatie over Barracuda Email Threat Scanner: https://www.barracuda.com/email_scan

- Meer informatie over Barracuda Sentinel: https://www.barracuda.com/products/sentinel

- Meer informatie over de 13 email soorten email dreigingen: https://www.barracuda.com/13-email-threat-types

- Blog: What’s new in the redesigned Barracuda Email Threat Scanner: http://cuda.co/43276

- Video: http://cuda.co/etspv

Meer over

Lees ook

SentinelOne en Smarttech247 bundelen krachten voor nieuwe generatie managed detection and response

SentinelOne, een leider op het gebied van AI-security, en Smarttech247, wereldwijd leverancier van cybersecurity-oplossingen, gaan samenwerken

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware