14 miljoen Android apparaten besmet door CopyCat malware

Een nieuwe malware variant blijkt maar liefst 14 miljoen Android apparaten te hebben besmet. Het gaat om de malware CopyCat, die adware injecteert in getroffen mobiele apparaten.

Dit maakt Check Point Software Technologies bekend in een blogpost. CopyCat werd in maart voor het eerst ontdekt, nadat een zakelijke klant van Check Point met de malware werd geconfronteerd. Analyse van de malware wijst echter uit dat de malware al langer actief is en tussen april en mei 2016 zijn hoogtepunt bereikte.

Uitgebreide functionaliteiten

CopyCat is malware met uitgebreide functionaliteiten, waaronder het rooten van apparaten en het ‘persistent’ maken van de malware, waarbij de malware dusdanig stevig op het systeem wordt verankerd dat deze ook na het formatteren van het systeem aanwezig blijft. Daarnaast is de malware in staat code te injecteren in Zygote, een daemon die op Android wordt gebruikt om apps te lanceren. Deze laatste functionaliteit geeft de malware de mogelijkheid alle activiteit op het besmette apparaat aan te sturen.

In totaal heeft de malware naar schatting 14 miljoen Android apparaten besmet. 8 miljoen van deze apparaten zijn door de malware geroot en werden op 3,8 miljoen apparaten frauduleuze advertenties getoond. Ook zijn 4,9 miljoen apps door de malware geïnstalleerd. Daarnaast is van 4,4 miljoen dollar krediet gestolen om apps te kunnen installeren uit Google Play. Ook is informatie over besmette systemen verzameld, waaronder het merk van het apparaat, versie van het besturingssysteem en land waarin het apparaat wordt gebruikt.

Slechts één C&C server onderzocht

De onderzoekers merken op slechts één van de Command and Control (C&C) servers van CopyCat te hebben geanalyseerd. Check Point verwacht echter dat er meer C&C servers zijn, wat het mogelijk maakt dat het totaal aantal besmettingen door CopyCat in werkelijkheid hoger ligt.

De app heeft zijn makers naar schatting zo’n 1,5 miljoen dollar opgeleverd, waarvan het overgrote deel in een periode van slechts twee maanden is gegenereerd. Het grootste deel van deze inkomsten zou zijn gegenereerd met het installeren van frauduleuze apps op besmette systemen, waarvoor krediet van de apparaten is gestolen. Dit heeft naar schatting 735.000 dollar opgeleverd.

Chinese gebruikers worden ontzien

Opvallend is dat de malware controleert of gebruikers zich in China bevinden. Indien dit het geval is, wordt het apparaat niet besmet. Check Point vermoedt op basis hiervan dat de aanvallers uit China komen en met deze werkwijze proberen te voorkomen dat de Chinese politie een onderzoek start naar de malware.

Meer over

Lees ook

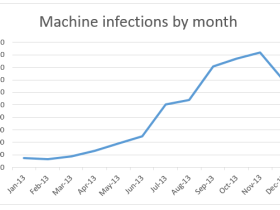

'Bladabindi RAT infecteert 140.000 PC's per maand'

De Bladabindi Remote Access Tool (RAT) blijkt snel in populariteit toe te zijn genomen. Cybercriminelen infecteerde in januari 2013 nog maar slechts zo'n 18.000 PC's. Dit aantal is in december 2013 toegenomen tot bijna 140.000 infecties per maand. Dit meldt Microsoft, dat zijn Malicious Software Removal Tool in het Windows-besturingssysteem heeft1

Kant-en-klare ransomware te koop voor slechts 100 dollar

Een nieuwe vorm van ransomware is te koop op internet voor slechts 100 dollar. Het gaat om Power Locker, een alternatief voor de beruchte ransomware CryptoLocker. Power Locker, ook wel Prison Locker genoemd, is te koop op ondergrondse marktplaatsen voor cybercriminelen. Al langer is duidelijk dat cybercriminelen op internet allerlei kant-en-klare1