Aan de slag gaan met zero trust

Zero trust is al enige jaren een hot topic. Het belooft de toekomst te worden voor alles wat met informatiebeveiliging te maken heeft. Toch vinden veel organisaties het lastig om hun eerste stappen te zetten met de realisatie van zero trust.

Hoewel ik eerder al over zero trust heb geschreven, merk ik dat er nog altijd sprake is van veel onzekerheid en onduidelijkheid in de markt. Laat ik daarom even snel aanstippen wat de term precies inhoudt. Zero trust betekent: "Vertrouw niets of niemand en controleer altijd alles". Met andere woorden: je moet ervan uitgaan dat elk onderdeel van je netwerk in potentie een bedreiging is. Toegangsverzoeken moet je daarom met de grootst mogelijke argwaan bekijken. De zero trust-filosofie beschouwt het eenmalig controleren en daarna ongecontroleerd vertrouwen als een kritieke kwetsbaarheid. Het dwingt organisaties in een ‘Wie is de Mol?’-keurslijf waarbij niemand te vertrouwen valt.

Overzicht

Veel leveranciers van netwerk- en securityproducten zijn begonnen met de ontwikkeling van oplossingen en rebranding-campagnes om met de zero trust trend mee te liften. Besluitvormers binnen organisaties weten echter niet precies hoe en waar ze met hun zero trust initiatieven van start moeten gaan.

Het is belangrijk om te beginnen met het verkrijgen van overzicht. Zero trust draait niet alleen om zichtbaarheid van IT-activa, maar ook het categoriseren en classificeren van data. Dit vraagt om een veel gedetailleerder overzicht van alle toegangsrechten, devices, API-sleutels enzovoort. Meer inzicht in deze aspecten en de wisselwerking tussen eerder genoemde componenten is belangrijker dan voorheen. Toen was het eenmalig controleren van een vooraf en volgens de bedrijfsregels gecreëerde security policy nog voldoende.

Laaghangend fruit

Organisaties doen meestal eenn van de volgende dingen waar het zero trust betreft: 1) ze bepalen op bestuurlijk niveau hun strategie en laten hun teams 18 tot 36 maanden lang aan passende projecten en producten werken, of 2) ze kiezen ervoor om problemen op te lossen waar en wanneer die zich voordoen op basis van een ongestructureerde, ad hoc aanpak. De laatste benadering is veel praktischer, maar je loopt daarmee wel het risico dat je komt te zitten met een wirwar aan oplossingen die elkaar overlappen of gaten creëren in de netwerkbeveiliging die bergen geld kosten om te dichten. Welke aanpak je ook kiest, je zult een geschikt project moeten identificeren.

Laten we daarom eens kijken naar welke projecten er als eerste in aanmerking komen:

- Kortlopende IT-projecten voor makkelijk te realiseren aspecten. Hierbij valt onder meer te denken aan het bieden van netwerktoegang aan externe partijen zoals onderaannemers, leveranciers van bijvoorbeeld IT systemen en dergelijke. Deze projecten zijn niet van invloed op de complete gebruikersgemeenschap. Daardoor zijn de kosten en impact van deze aanpak geringer. Dit soort projecten kenmerkt zich meestal door eenvoudige besluitvorming. Wanneer ze niet binnen de langetermijnstrategie blijken te passen kan de stekker er uit getrokken worden zonder noemenswaardige verliezen.

- Green field-projecten en moderniseringsslagen. Als een organisatie van start gaat met de migratie naar de cloud of de implementatie van VPN-alternatieven dan is zij al bezig met het inkopen van oplossingen en nemen van beslissingen. Dit is een ideaal moment om op relatief eenvoudige wijze een zero trust-strategie te implementeren.

- Projecten die verband houden met nieuwe wet- en regelgeving. Als er binnen een organisatie sprake is van bepaalde typen data waarvan het beheer en de beveiliging aan specifieke richtlijnen moeten voldoen dan kan zero trust op een eenvoudige wijze in de lopende projecten geïntegreerd worden.

Na het uitkiezen van een project is het zaak om de gerelateerde beveiligingsrisico’s in kaart te brengen en van scores te voorzien. De meeste beveiligingsincidenten worden veroorzaakt door gebruikers die toegang zoeken tot systemen of door apparaten die toegang tot andere apparaten zoeken. Er kan ook sprake zijn van beveiligingsproblemen rond de microsegmentatie van workloads, maar dat is hoofdzakelijk een aandachtspunt voor datacenteromgevingen.

De vier pijlers van zero trust

Door de bank genomen zijn er vier oplossingspijlers die bedrijven dichter bij de realisatie van een zero trust-architectuur brengen:

- Controle van de netwerktoegang: Een network access control (NAC)-oplossing past beleidsregels binnen het netwerk toe voor het beheer van de toegang van apparaten en gebruikers. Deze beleidsregels kunnen betrekking hebben op de authenticatie van deze apparaten en gebruikers of de configuraties van endpoints.

- Zero trust network access (ZTNA): Deze architectuur voor IT-beveiliging zorgt voor veilige toegang tot de applicaties, data en IT-services van een organisatie. Dit gebeurt op basis van helder gedefinieerde beleidsregels voor toegangsbeheer.

- Cloud access security brokers: Gartner definieert een cloud access security broker (CASB) als een punt op locatie of in de cloud waarop beveiligingsregels worden toegepast voor het beheer van de toegang van gebruikers van een clouddienst tot de omgeving van de cloud provider.

- Secure web gateways: Dit zijn oplossingen die ongewenste software en malware filteren uit het internetverkeer van gebruikers en toezien op de naleving van interne richtlijnen en de wet- en regelgeving.

Aan deze lijst kan nog een vijfde pijler van zero trust worden toegevoegd: Secure Access Security Edge (SASE). Dit beveiligingskader voorziet in geconvergeerde netwerk- en beveiligingsmogelijkheden die in de vorm van een dienst worden aangeboden. Dit kan gaan om functionaliteit als SD-WAN, Secure Web Gateway (SWG), cloud access security brokers, next-generation firewalls (ngfw’s) en Zero Trust Network Access (ZTNA).

Een wondermiddel?

Er zijn tal van factoren waarmee je rekening moet houden bij de keuze van een zero trust-oplossing. Gaat het om een cloudoplossing? Hoe ziet de leercurve eruit? Hoeveel training is vereist? Hoe past de oplossing binnen de huidige beveiligingsplannen? En hoeveel voegt die toe aan de bestaande takenlast? Deze factoren moeten gekwantificeerd worden door er waarden aan toe te kennen en potentiële oplossingen van een score te voorzien. Dit biedt inzicht in welke van de vier van de pijlers van zero trust een oplossing kan bieden voor de problemen waaraan de hoogste prioriteit is toegekend.

Iedereen is op zoek naar een wondermiddel dat in één klap een einde maakt aan alle problemen rond zero trust. Bij het uitvoeren van de verschillende zero trust-use cases zal blijken dat het nodig is om met verschillende policy engines te blijven werken. Op diverse punten binnen de netwerkinfrastructuur moeten beslissingen worden genomen ten aanzien van het toegangsbeheer en dat blijft voorlopig zo. Wees dus voorbereid op het voortbestaan van verschillende ‘sources of truth’.

Dat gezegd hebbende, er is ook een zeer positieve bijkomstigheid verbonden aan het in kaart brengen van de juiste zero trust-oplossingen. Het voorkomt namelijk dat je als organisatie, weer, allerhande losstaande tools en oplossingen krijgt te beheren. Het idee is om de focus te richten op de projecten met de hoogste prioriteit en daarbij te proberen om meerdere vliegen in één klap te slaan. Zo kun je als organisatie een vliegende start maken met je zero trust-initiatief.

Erik van Harten, senior security specialist bij Juniper Networks

Meer over

Lees ook

Cloudflare breidt beschermingsmogelijkheden uit met defensieve AI

Cloudflare heeft Defensive AI aangekondigd, een gepersonaliseerde aanpak om organisaties beter te beveiligen tegen de nieuwe risico's die opkomende technologie met zich meebrengt. Cybercriminelen zijn al bezig met het succesvol testen van AI-aanvallen, waarbij ze de kracht van AI benutten om geraffineerde phishingpogingen te lanceren, kwaadaardige1

Wat is Zero Trust en waarom is het cruciaal voor videoconferencing?

Hoewel het concept van Zero Trust (ZT) al meer dan tien jaar bestaat, blijft de toepassing ervan achter bij de belofte. Een van de belangrijkste redenen hiervoor is dat organisaties Zero Trust niet kunnen implementeren door een bepaald product of ecosysteem in te zetten. Een Zero Trust-architectuur bestaat uit een combinatie van beleidsregels en p1

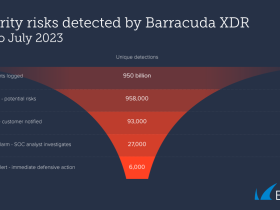

Patroonherkenning op basis van AI ontdekt aanvallers die misbruik willen maken van accounts

AI kan op basis van patroonherkenning aanvalspogingen detecteren waarbij wordt gemaakt van gestolen accountgegevens of van andere methoden. De drie meest waargenomen dreigingen met een hoog risico in de eerste helft van 2023 waren: verdachte inlogpogingen (binnen zeer korte tijd inloggen vanuit verschillende regio’s), verdacht gebruikersgedrag en1