GDPR gaat niet alleen over gegevensbeveiliging

De datum 25 mei 2018 zal (hopelijk) bij bijna elke ondernemer en bij alle IT-professionals rood omcirkeld in de kalender staan. In publicaties als deze is al heel veel geschreven over de GDPR of de AVG. Aangezien de afkortingen staan voor General Data Protection Regulation en Algemene Verordening Gegevensbescherming, ligt de nadruk op het beschermen van (persoons)gegevens. Niet ten onrechte. Maar wel ten onrechte is, dat er nauwelijks aandacht is voor netwerkbeveiliging in dit verband.

De meeste bedrijven, gemeenten, ziekenhuizen, scholen en andere instellingen beschikken over veel persoonsgegevens. Het advies om eerst eens te inventariseren welke gegevens er precies zijn en waar deze zich binnen de organisatie bevinden, is dan ook een goed advies. Wie databases wil versleutelen met behulp van encryptie, moet eerst weten welke databases daar precies voor in aanmerking komen. Vervolgens luidt het advies om na te gaan of alle verzamelde persoonsgegevens wel echt nodig zijn om te verzamelen. Wellicht kan de database wat ingeperkt worden. Een derde advies is om goed na te denken over wie precies toegang dient te hebben tot deze gegevens. Met een beperking van het aantal toegangsgemachtigden, slinkt het aantal personen dat (per ongeluk) data kan lekken.

Dit zijn goede adviezen, die absoluut moeten worden opgevolgd. Maar de adviezen gaan uit van een theoretische situatie, waarbij persoonsgegevens zich statisch ophouden in databases. Hoewel dat voor een (groot) deel van de gegevens ook zal gelden, geldt dat in de praktijk niet voor álle gegevens. Er zijn altijd rogues. Vooral wanneer bepaalde medewerkers opeens geen toegang meer hebben tot de database, terwijl zij van mening zijn dat zij die zo nu en dan wel nodig hebben. Of medewerkers die niet graag werken met het nieuwe CRM-systeem, omdat ze nu eenmaal al jarenlang lekker werken met een Excelsheet. Medewerkers die gedachteloos een kopie van een deel van de database maken en voor de duur van een bepaald project ‘even’ op hun eigen pc opslaan. Dit zijn slechts enkele voorbeelden van zeer denkbare scenario’s waarin veilig geëncrypteerde databases geen soelaas bieden. Scenario’s waarbij gevoelige gegevens onversleuteld binnen het netwerk rondfladderen, als gewillige slachtoffers in geval van een hack.

Patches tijdig installeren

Om deze reden is het van essentieel belang dat organisaties niet alleen persoonsgegevens beveiligen, maar dat ook het netwerk beveiligd wordt als een spreekwoordelijk fort. Om dit te bewerkstelligen, moeten om te beginnen patches tijdig worden geïnstalleerd. Door reverse engineering kunnen malwareschrijvers gemakkelijk code maken die dat beveiligingslek uitbuit, dat door de net uitgebrachte patch wordt afgeschermd. Meestal zitten er slechts enkele dagen tussen het uitkomen van een patch en de eerste malware die het daaraan gerelateerde lek uitbuit.

Nu hebben veel IT-beheerders een haat-liefdeverhouding met patches. Patches kunnen, als zij niet uitvoerig genoeg getest zijn, conflicteren veroorzaken. Zo heeft Intel onlangs een van de ‘Spectre’ patches moeten intrekken, omdat deze in sommige systemen willekeurige reboots veroorzaakte. Microsoft heeft zelfs een ‘out of brand’ patch ontwikkeld om de slechte Intel-patch uit te schakelen. Dit incident illustreert duidelijk waarom patches zo’n slecht imago hebben. Wanneer we in de media horen over bedrijven die door cybercriminelen zijn aangevallen, omdat ze een bepaalde patch van twee jaar oud nog niet hadden geïnstalleerd, fronsen security-experts graag de wenkbrauwen. En hoewel er nauwelijks een geldig excuus te bedenken is voor het twee jaar op de plank laten liggen van een kritieke update, is een licht gevoel van scepsis ten opzichte van patches wel te begrijpen. Toch is er geen keuze: lekken dichten, is patchen. Maar hoe kan dat veilig?

Voor bedrijven is het nodig om een duurzame patchmanagementstrategie te ontwikkelen. Onderdeel van de strategie kan zijn om een proefopstelling te maken van een aantal apparaten met de software die in het bedrijf gebruikt wordt, om zo patches te kunnen testen voordat deze naar het hele netwerk worden uitgerold. Er zijn ook programma’s die patches aanbieden die extra gecontroleerd zijn (zoals G DATA PatchManagement). De kans om dan een patch te installeren die met andere software conflicteert, is dan veel kleiner. Bovendien inventariseert een dergelijke oplossing exact welke hardware en software er op het netwerk draaien en geeft zij altijd een actueel overzicht van beschikbare patches die moeten worden geïnstalleerd.

Goede netwerkbeveiliging essentieel

Een goed gepatcht systeem is veel minder kwetsbaar dan een ongepatcht systeem. Maar helemaal veilig is het niet, want er zijn altijd ook nog zero-days: beveiligingslekken waarvoor nog geen patch beschikbaar is. Om netwerken daartegen te beschermen, is het installeren, het op de juiste wijze configureren en het up-to-date houden van een goede netwerkbeveiliging essentieel. Het is van belang dat de beveiligingsoplossing niet alleen vertrouwt op reactieve detectie van malware op basis van virushandtekeningen. Betrouwbare proactieve detectiemethoden zijn, in een periode waarin elke seconde 4 nieuwe schadelijke codes de wereld in worden gestuurd, onmisbaar voor een solide bescherming tegen malware. Daarnaast moet ook een firewall worden geïnstalleerd om aanvallers buiten de poorten te houden.

Wie naast gegevensbeveiliging ook aan netwerkbeveiliging doet, is goed op weg naar 25 mei.

Daniëlle van Leeuwen, G DATA

Meer over

Lees ook

GDPR 1 jaar later: drie misvattingen die bedrijven nog steeds hebben

Jean-Michel Franco, Senior Director of Data Governance Products, Talend Ongeveer anderhalve maand geleden (op 25 mei om precies te zijn) was de Europese privacywet General Data Protection Regulation (GDPR) exact één jaar van kracht. Deze mijlpaal is een mooi moment om bedrijven eraan te herinneren wat de gevolgen zijn van het niet beschermen van d1

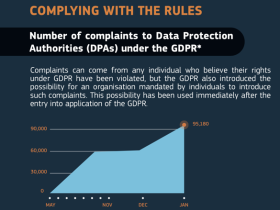

GDPR - al bijna 100.000 klachten

Tijdens de jaarlijkse Data Protection Day heeft de Europese Commissie in een gezamenlijke verklaring een status update gegeven over de impact van de General Data Protection Regulation. Volgens deze verklaring is acht maanden na de inwerkingtreding van de Algemene Verordening Gegevensbescherming op 25 mei 2018 de Europese Commissie erg trots om de1

Staat GDPR innovatie rond authenticatie in de weg?

De technologische ontwikkelingen rond biometrie en gezichtsherkenning zijn de afgelopen jaren erg hard gegaan. Zo hard, dat het de wetgeving voorbij dreigde te steken. In Europa is getracht dat voor te zijn met privacywetgeving, met de Algemene Verordening Gegevensbescherming (AVG) voorop. Maar de rest van de wereld kijkt er toch een beetje anders1