Bestrijding ransomware vraagt om integrale aanpak security

Ransomware is een groeiend probleem voor securityleveranciers, politie en justitie én voor ICT-gebruikers. Zowel consumenten als bedrijven kunnen het slachtoffer worden, zonder dat dit hun eigen schuld is.

Ransomware is kwaadaardige software die binnendringt op pc’s, smartphones, netwerkopslagapparaten (NAS-systemen, network attached storage) en andere computers om daar kostbare bestanden te gijzelen. Dat gijzelen gebeurt door de data te versleutelen met krachtige encryptie. Vervolgens krijgt het slachtoffer een melding te zien waarin de gijzeling wordt aangekondigd, met de losgeldeis en instructies voor betaling. De alsmaar groeiende digitalisering van de maatschappij, inclusief het zakenleven, zorgt voor flinke impact van deze digitale misdaad.

Van vandalisme naar business

Wim van Campen

Maar eigenlijk is het geen nieuw probleem, weet Wim van Campen, vice-president voor Noord- en Oost-Europa bij Intel Security (voorheen McAfee). “het versleutelen van netwerkdrives gebeurde al in de jaren negentig. Toen was het vandalisme. De encryptie was zwakker en werd bovendien geheel in software gedaan.” Anno nu is ransomware echter serieuze business voor cybercriminelen, vertelt hij.

Het verbaast hem dan ook niet dat de voorgeschotelde gijzelingsmeldingen zijn voorzien van duidelijke instructies voor ‘de klant’. “Ze zijn slim en bieden zelfs een soort helpdesk.” De ingezette malware is professioneel gemaakt en wordt ook net zoals gewone software gedistribueerd en middels licenties en royalties verstrekt aan de mensen die dit daadwerkelijk inzetten om geld te verdienen. De digitale afpersers zijn maar zelden de makers van de ransomware.

Moderne middelen aanwenden

De datagijzeling zelf gebeurt met krachtige encryptie die bovendien gebruikmaakt van aanwezige hardware bij slachtoffers. De gijzelnemers benutten de cryptomogelijkheden van je machine, waarschuwt Van Campen. Dit kunnen bepaalde eigenschappen van moderne processors zijn om encryptie veel sneller te laten verlopen. Maar het kan ook een ingebouwde encryptievoorziening van een besturingssysteem zijn dat dan wordt misbruikt voor de gijzelneming. “Zoals Keychain op OS X.”

Daarnaast is ransomware geen statisch fenomeen. Net zoals reguliere software geregeld wordt verbeterd en uitgebreid, krijgen ook ransomwareprogramma’s updates van de makers. Bijvoorbeeld betere encryptie en nieuwe manieren om computers van slachtoffers binnen te dringen. Deze technische verfijningen komen naast twee basale zaken die de ransomwaredreiging nu juist zo groot maken.

Onkraakbaar

Van Campen spreekt van een omslag dankzij Bitcoin en public-private key encryptie. Laatstgenoemde zorgt voor een versleuteling van de gegijzelde gegevens die effectief onkraakbaar is. Eerstgenoemde zorgt voor een veilig en in de praktijk nagenoeg ontraceerbare betaalmogelijkheid. Bitcoin is een virtuele valuta die via een peer-to-peer netwerk anoniem valt uit te wisselen. De ransomware-uitbaters maken gebruik van ontwikkelingen in de ICT-markt, vat Van Campen samen. “Maar dan voor een ander doel.”

Van Campen vertelt dat de geëiste bedragen sluw zijn bepaald: relatief laag. Het is een orde van grootte in euro’s die heel redelijk lijkt, zo stelt hij. Wanneer het losgeld te hoog is, kan een slachtoffer zich bedenken of dat het wel waard is. “Het is gewoon business”, legt van Campen de ‘prijssensitiviteit’ van de afpersers uit.

“De crux is dat eenmaal gegijzelde data niet te ontsleutelen is”, geeft Van Campen aan. De door ransomware aangewende encryptie is van dusdanige kracht dat kraken niet aan de orde is. Dit ondanks de vooruitgang in rekenvermogen die standaard beschikbaar is. De vice-president van Intel Security geeft aan dat er wel twee uitzonderingen zijn voor de onkraakbaarheid van gegijzelde gegevens.

Twee (zeldzame) uitzonderingen

De eerste uitzondering is als de datagijzelnemers een fout hebben gemaakt in het gebruikte algoritme voor het versleutelen. Dan is de versleuteling toch niet zo sterk als gedacht en valt de code alsnog te achterhalen. Dit was recent het geval bij een ransomwaregeval dat is uitgeplozen door securityspecialist Fox-IT. De tweede uitzondering is als bij invallen of onderzoeken door de politie de digitale administratie van de gijzelnemers in handen komt van de autoriteiten of van security-experts. Dan zijn de decryptiesleutels uit te delen aan de slachtoffers. Dit was het geval bij een onderzoek door securityleverancier Kaspersky.

Deze twee uitzonderingen hebben tot op heden al enkele duizenden slachtoffers van ransomware uit de brand weten te helpen. Dit lijkt dus hoop te bieden, maar de realiteit is dat de twee uitzonderingen maar zelden voorkomen en dat de duizenden geholpen consumenten en ondernemingen relatief een klein aantal zijn. Niet alleen zijn er wereldwijd vele slachtoffers, waarvan een groot aantal onbekend is doordat ze het stil houden. Ook zijn er diverse ransomwarevarianten en achterliggende criminele bendes actief.

Het falen van antivirus?

Veel mensen - consumenten en ook zakelijke gebruikers - rekenen op bestaande securitysoftware om hun te beschermen tegen digitale dreigingen, inclusief ransomware. Helaas blijkt dit in de praktijk niet altijd te werken. Waarom faalt antivirus in het tegenhouden van ransomware? Van Campen weet het antwoord, of eigenlijk: de antwoorden.

“Antivirus beschermt je tegen bedreigingen die al bekend zijn.” Malware wordt tegenwoordig zeer goed en in snelle afwisseling gemaskeerd. Dat maskeren gebeurt op meerdere niveaus. Enerzijds op het niveau van eindgebruikers, die dan bijvoorbeeld een bestand per mail krijgen toegezonden er uitziet als een Excel- of PDF-bestand. “Compleet met het xls- of pdf-icoontje.” Dan zullen de meeste gebruikers niet aarzelen om het bestand te openen, waarna ze de ransomwarebesmetting te pakken hebben.

Telkens sluw vermommen

Anderzijds gebeurt het maskeren op softwareniveau. Door gebruik van uiteenlopende technieken krijgt ransomware telkens andere bestandsgroottes, andere inhoud van de malafide software zelf, enzovoorts. Het vermommen met icoontjes voorkomt wantrouwen bij eindgebruikers, het technisch vermommen verhindert herkenning door securitysoftware. “Elk ransomwarebestand is uniek.”

Dit verklaart ook het enorme opbloeien van ransomware. “We hebben in het tweede kwartaal al 1,2 miljoen nieuwe varianten gezien”, aldus Van Campen. Hij verwijst naar het Threats Report dat Intel Security elk kwartaal uitbrengt. “Het blijft een beetje dweilen met de kraan open, maar technische oplossingen zijn zeker niet kansloos”, vervolgt Van Campen.

Cyberwapenwedloop

Dreigingen scannen op gedrag is mogelijk, maar blijkt lastig. “Ransomware opent een bestand, doet iets en slaat het weer op. Dat is heel normaal gedrag.” Wel is het zo dat ransomware zodra het start even contact legt met zijn server voor de unieke encryptiesleutel waarmee het dan bestanden gaat vergrendelen. “Maar de policy bij bedrijven is dat uitgaand verkeer in de regel gewoon wordt toegestaan, zonder beperkingen.”

Een effectievere scanmethode is het uitvoeren van mogelijk verdachte programmatuur in isolatie, in een zogeheten sandbox. Met statische analyse van de code valt volgens Van Campen zo’n 60 procent van de kwaadaardige software te onderscheppen. Met behulp dynamische code-analyse valt dat percentage nog te verhogen. De makers van ransomware volgen deze ontwikkelingen echter ook en anticiperen daar op, waar securityleveranciers vervolgens weer op reageren. “Het is een ratrace”, bevestigt Van Campen.

Awareness

Security moet dan ook veel meer geïntegreerd worden, betoogt hij. “We moeten af van de losse point solutions en over naar integratie.” Die overgang naar een bredere en holistische aanpak moet ook op een metaniveau: tussen bedrijven onderling en zelfs wereldwijd en in de hele security-industrie. Ransomware is tegenwoordig namelijk een internationale business die ook verschillende markten en specifieke doelgroepen op de korrel neemt. “Spear phishing – waarbij slachtoffers heel doelgericht worden benaderd met een phishing e-mail – is heel belangrijk voor de digitale afpersers.”

De securitytopman argumenteert nog dat voorlichting momenteel misschien wel de belangrijkste bescherming is tegen ransomware. Er heerst volgens hem te veel een houding van ‘Dat overkomt mij niet’. “Ik zie dat ook bij bedrijven waar ransomware soms zelfs wel meerdere keren heeft toegeslagen”, zegt Van Campen. Hij schrikt wel eens hoe nonchalant bedrijven met hun eigen security kunnen zijn. Voorkomen is hierbij een groot deel van ‘de oplossing’ en daar speelt awareness een belangrijke rol.

Jasper Bakker, Freelance tech- en internetjournalist

Meer over

Lees ook

Onderzoek WatchGuard: aantal ransomwarebesmettingen neemt iets af

Het aantal ransomwarebesmettingen is het afgelopen kwartaal iets afgenomen, ondanks grootschalige campagnes. Maar liefst 95% van de malware vindt momenteel zijn weg naar slachtoffers via versleutelde verbindingen. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Melissa: samenwerkingsverband ransomwarebestrijding

Het Openbaar Ministerie (OM), de politie, het Nationaal Cyber Security Centrum (NCSC), Cyberveilig Nederland en diverse private partijen* uit de cybersecuritysector hebben vandaag het convenant ‘Melissa’ ondertekend. Melissa is een samenwerkingsverband tussen deze publieke en private partijen om ransomwareaanvallen te bestrijden. Het gezamenlijke1

Barracuda: AI wordt steeds vaker ingezet bij ransomware-aanvallen

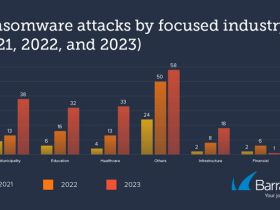

Uit de vijfde jaarlijkse Ransomware Threat Spotlight van Barracuda blijkt dat in drie belangrijke sectoren - gemeenten, onderwijs en de zorg - het aantal gerapporteerde aanvallen sinds vorig jaar is verdubbeld en meer dan verviervoudigd is sinds 2021.