Trend Micro waarschuwt voor risico van alternatieve appwinkels voor Android

Het gebruik van alternatieve appwinkels voor het Android platform als Aptoide, Mobogenie, mobile9 en 9apps is niet zonder risico. In deze thirdy party appwinkels zijn vaker malafide app te vinden dan in de officiële Play Store van Google. Gebruikers doen er dan ook verstandig aan deze winkels niet te gebruiken.

Dit stelt beveiligingsbedrijf Trend Micro. Het gebruik van third party appwinkels biedt allerlei voordelen. Zo zijn in de winkels vaak apps te vinden die in de Play Store niet beschikbaar zijn, zijn apps niet regiogebonden en bieden ontwikkelaars vaak kortingen aan in deze alternatieve appwinkels.

Meer malware

Aan het gebruik deze third party appwinkels zitten echter ook nadelen. Zo kunnen gebruikers van de Play Store er volgens Trend Micro in de meeste gevallen vanuit gaan dat aangeboden apps veilig zijn. Voor alternatieve appwinkels is het echter een stuk lastiger malafide apps te herkennen, waardoor deze vaker in third party appwinkels opduiken dan in de Play Store. Trend Micro benadrukt overigens wel dat de meeste appwinkels goede bedoelingen hebben en dus niet bewust malware aanbieden.

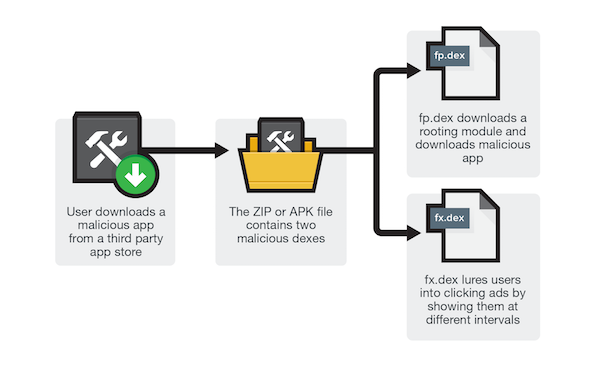

Het beveiligingsbedrijf noemt als voorbeeld malafide apps die worden geïdentificeerd als ANDROIDOS_LIBSKIN.A. Deze beschikken over de mogelijkheid Android apparaten te rooten, waardoor de app beheerdersrechten krijgt op het Android apparaat. De malware download en installeert andere apps zonder dat gebruikers hiervan op de hoogte zijn. Deze apps draaien onzichtbaar op de achtergrond en kunnen zichzelf als advertenties presenteren in een poging gebruikers te overtuigen andere apps te installeren. Daarnaast kan de malware worden gebruikt om data te verzamelen over gebruikers, die vervolgens wordt doorgestuurd naar de maker.

1.163 malafide APK’s

In totaal heeft Trend Micro 1.163 malafide APK’s die als ANDROIDOS_LIBSKIN.A worden gedetecteerd geïdentificeerd in de verschillende alternatieve appwinkels die beschikbaar zijn voor het Android platform. Deze malafide apps zijn tussen 29 januari en 1 februari beschikbaar geweest in de appwinkels Aptoide, Mobogenie, mobile9 en 9apps. De apps zijn in deze periode gedownload door gebruikers uit 169 verschillende landen. De meeste infecties (35,12%) vonden plaats in India, gevolgd door Indonesië (28,3%) en de Filipijnen (14,1%). Trend Micro heeft de vier getroffen appwinkels op de hoogte gesteld van de aanwezigheid van de malafide apps, maar stelt hierop nog geen reactie te hebben ontvangen. De malafide apps zijn dus nog steeds beschikbaar.

Meer informatie over ANDROIDOS_LIBSKIN.A en de werking van deze malware is te vinden in een blogpost van Trend Micro.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames