LinkedIn werkt met besloten bug hunting programma

LinkedIn heeft sinds eind vorig jaar een bug hunting programma. Het gaat om een besloten programma dat uitsluitend toegankelijk is voor een selecte groep onderzoekers.

Dit meldt Cory Scott, directeur informatiebeveiliging bij LinkedIn, in een blogpost. LinkedIn heeft het bestaan van het programma stilgehouden en stelt het programma daarnaast niet voor iedere ontwikkelaar beschikbaar. Hiermee hanteert het sociale netwerk een andere werkwijze dan de meeste bedrijven met een bug hunting programma.

Selecte groep stuurt detailleerde meldingen

Het programma zou zijn opgericht naar aanleiding van meldingen van kwetsbaarheden die via het e-mailadres security@linkedin.com binnenkwamen. Een selecte groep onderzoekers bleek via dit e-mailadres structureel gedetailleerde bugmeldingen aan te leveren. Speciaal voor deze groep heeft LinkedIn daarom een beloningsprogramma opgezet.

De geselecteerde onderzoekers worden door de komst van het programma voortaan financieel gecompenseerd voor het opsporen en melden van ernstige kwetsbaarheden. Het programma zou inmiddels al 65 verschillende bruikbare meldingen hebben opgeleverd, waarvoor in totaal ruim 65.000 dollar is uitbetaald.

Ook externe onderzoekers kunnen problemen melden

Wie overigens niet door LinkedIn geselecteerd voor het bug hunting programma kan nog steeds bugs bij het bedrijf melden. Scott roept onderzoekers op dergelijke meldingen in te sturen via security@linkedin.com.

Meer over

Lees ook

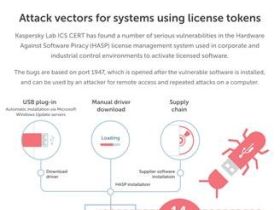

Kaspersky Lab ontdekt meerdere kwetsbaarheden in wijd verspreide bedrijfssoftware voor licentiebeheer

ICS CERT onderzoekers van Kaspersky Lab hebben een aantal ernstige kwetsbaarheden aangetroffen in het licentiebeheersysteem Hardware Against Software Piracy (HASP), dat veel wordt toegepast in bedrijfs- en ICS-omgevingen om software onder licentie te activeren. Wereldwijd loopt het aantal systemen met deze technologie wellicht in de honderdduizend1

Tweede Kamer-leden willen gebruik van beveiligingslekken door politie aan banden leggen

D66-Kamerlid Verhoeven, SP-Kamerlid Gesthuizen en GroenLinks-Kamerlid Van Tongeren willen de bevoegdheden van de politie inperken om kwetsbaarheden in software te gebruiken om geautomatiseerde werken binnen te dringen. Hiervoor hebben de Tweede Kamerleden een amendement (docx) voor het Wetsvoorstel Computercriminaliteit III ingediend. De Tweede Ka1

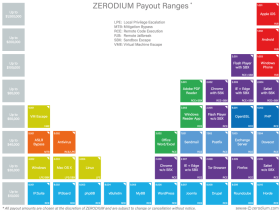

Zero-day kwetsbaarheid in iOS 10 kan 1,5 miljoen dollar opleveren

Wie een zero-day kwetsbaarheid in Apple’s mobiele besturingssysteem iOS 10 weet te vinden kan hier flink geld mee verdienen. Zerodium, een beveiligingsbedrijf dat handelt in beveiligingslekken, verhoogt de bonus voor iOS zero-day kwetsbaarheden naar 1,5 miljoen dollar. Een zero-day lek is een lek dat nog niet eerder is ontdekt en niet is gemeld bi1