Nieuws

Intel voorziet apparaten van menselijke interactie

Intel heeft nieuwe initiatieven onthuld die onze interactie met technologie eenvoudiger, natuurlijker en ‘echter’ moeten maken. Samen met tal van andere bedrijven gaat het bedrijf apparaten op basis van Intel-technologie voorzien van menselijke zintuigen, via een nieuwe familie van hardware- en softwareproducten genaamd Intel RealSense-technologie....

ESET publiceert voorbeelden van scam-mails

Sommige scam-mails zijn bijna hilarisch amateuristisch. Maar andere pogingen zijn soms griezelig 'echt' en nauwelijks te onderscheiden van legitieme mails. Een mooi voorbeeld publiceert ESET op zijn website We Live Security: een mail van een Chinese firma die zich voordoet als een 'domain name registration supplier' die bedoeld is om te checken of...

Biometrie voor enterprise security: zinvol of onzinnig?

Nu steeds meer smartphones voorzien worden van biometrische sensoren, komt ook de vraag op wat dit soort security-maatregelen betekenen voor enterprise-organisaties? Richard Moulds, vice president Strategy bij Thales e-Security, vraagt zich in een artikel op Help Net Security af of biometrie voor zakelijk gebruik zinvol is. Of juist onzinnig? Een interessant punt dat Moulds aanstipt is de vraag of het aantal tokens bij gebruik van fingerprint scanners wel groot genoeg is. Bij gebruik van traditionele hardware tokens kunnen we putten uit een nagenoeg onbeperkt aantal tokens. Maar bij gebruik van...

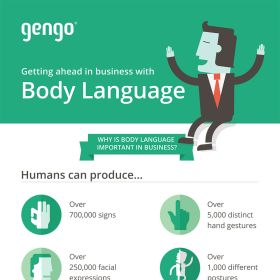

Infographic: lichaamstaal zegt veel over social engineering

Het Japanse Gengo heeft een interessante infographic opgesteld over de rol van lichaamstaal bij social engineering. Zoals bekend is social engineering een belangrijk hulpmiddel voor cybercriminelen om bijvoorbeeld inloggegevens van gebruikers los te krijgen. Hoewel de infographic verder gaat dan 'enkel en alleen' security-gerelateerde vormen van non-verbale...

TechAccess neemt alle activiteiten van Inaccess over

TechAccess, Value Added IT Distribution, heeft een overeenstemming bereikt met Inaccess over de overname van alle activiteiten en personeel. Per 1 januari 2014 heeft TechAccess de beschikking over de werknemers en het klantenbestand van Inaccess. Inaccess is een gespecialiseerde distributeur op het gebied van authenticatie oplossingen van Vasco. Inaccess was een opstartende organisatie met aan het roer Hans Maatkamp. Hans is bijna 15 jaar Business Development Manager geweest bij de in 2013 failliet verklaarde distributeur e92plus. Berry van Waayenburg, General Manager TechAccess, geeft aan dat...

'Fors meer mobiele ransomware in 2014'

Cybercriminelen gaan zich het komend jaar meer richten op mobiele platformen. Het aanbod aan ransomware gericht op mobiele apparaten zal dan ook sterk toenemen. De opkomst van virtuele valuta als Bitcoin wakkeren de opkomst van ransomware voor alle platformen aan. Tegelijkertijd zal het gebruik van geavanceerde technieken om detectie te voorkomen in 2014 volwassen worden. Dit voorspelt McAfee Labs. Het beveiligingsbedrijf verwacht dat malware komend jaar steeds beter in staat wordt sandboxing-oplossingen en andere beveiligingsmethodes te detecteren en te omzeilen. Social media zal door cybercriminelen...

Visie SecureLink op 2014

Terugkijkend op 2013 valt een drietal zaken direct op in vergelijking tot de prognose voorafgaande aan 2013. De eerste is de enorme vlucht van modern malware en zogenaamde Advanced Persistence Threats (APT). Ten tweede de hoeveelheid incidenten rond DDoS aanvallen en de gevolgen daarvan. Ten derde de groeiende behoefte aan echte managed security services,...

Whitepaper CA Cloudminder

CA CloudMinder is een oplossing voor Identity en Access Management (IAM) en integreert met on-premise en cloud-applicaties, zoals Office 365. Het CloudMinder-platform bestaat uit drie hoofdcomponenten die afzonderlijk of gezamenlijk in een geïntegreerde IAM-service kunnen worden toegepast: CA CloudMinder Advanced Authentication CA CloudMinder Identity...

Cisco stelt onderzoek in naar spionage door NSA

Deze week werd bekend dat de Amerikaanse geheime dienst NSA kwetsbaarheden in netwerkapparatuur van bekende leverancier misbruikt om verdachten te kunnen bespioneren. Cisco is één van de leveranciers die hierbij met naam wordt genoemd. Cisco maakt nu bekend een onderzoek te zijn gestart naar de aantijgingen. Het bedrijf benadrukt niet samen te werken met de NSA. Het Duitse weekblad Der Spiegel publiceerde deze week over documenten waaruit zou blijken dat de NSA kwetsbaarheden in netwerkapparatuur van grote leveranciers misbruikt. Cisco liet in een reactie aan Der Spiegel direct...

Microcontrollers van SD-kaarten vatbaar voor malware

SD-kaarten zijn voorzien van slimme microcontrollers. Beveiligingsonderzoekers hebben een manier gevonden om deze microcontrollers in te zetten om data die op de kaarten wordt opgeslagen te stelen. Gizmodo meldt dat de hackers Andrew Huang (ook bekend als 'bunnie') en Sean Cross (in de hackerscommunity bekend als 'xobs') een methode hebben ontdekt om de microcontroller van een SD-kaart te hacken en te voorzien van eigen kwaadaardige code. De hackers hebben de aanval bekend gemaakt op het Chaos Communication Congress in het Duitse Hamburg. Data opslaan op onzichtbare opslagruimte Door de...

Evenementen

Infosecurity Magazine Nieuwsbrief

Ontvang de gratis digitale nieuwsbrief van Infosecurity Magazine iedere week en blijf op de hoogte van vakinformatie, nieuws en ontwikkelingen.

Aanmelden